Microsoft Entra ID-Anwendung basierend auf Gewährung von Client-Anmeldeinformationen erstellen

Die OAuth 2.0-Client-Anmeldeinformationen-Genehmigung kann in Apps verwendet werden, die auf einem Gerät installiert sind, um Zugriff auf geschützte Ressourcen wie Web-APIs zu erhalten. Mithilfe der Microsoft Identity Platform-Implementierung von OAuth 2.0 können Sie Ihrer Anwendung Anmelde- und API-Zugriff hinzufügen.

Beim Registrieren Ihrer Anwendung wird eine Vertrauensstellung zwischen Ihrer App und Microsoft Identity Platform erstellt. Die Vertrauensstellung ist unidirektional: Ihre App vertraut Microsoft Identity Platform und nicht umgekehrt.

Nutzen und Folgen dieser Authentifizierung

Die Verwendung dieser Art der OAuth 2.0-Authentifizierung hat verschiedene Auswirkungen auf das Verhalten von COSMO Dokumentenmanagementsystem.

- Nutzer aus Business Central greifen mithilfe der Entra ID Anwendung auf die Ablagestruktur im SharePoint Online zu. Dadurch gibt es keine Differenzierung bei den Zugriffsberechtigungen und alle Nutzer greifen mit den gleichen Zugriffsberechtigungen zu.

- Diese Art der Authentifizierung ermöglicht das Hochladen von Dateien ohne Benutzerinteraktion. Sie unterstützt dadurch Automatisierung und kann in Schnittstellen verwendet werden.

Voraussetzungen

- Ein Azure-Konto mit einem aktiven Abonnement.

- Das Azure-Konto muss über die Berechtigung zum Verwalten von Anwendungen in Microsoft Entra ID (früher Azure AD) verfügen. Die folgenden Microsoft Entra ID-Rollen verfügen über die erforderlichen Berechtigungen:

- Anwendungsadministrator

- Anwendungsentwickler

- Cloudanwendungsadministrator

- Abschluss der Schnellstartanleitung zum Einrichten eines Mandanten.

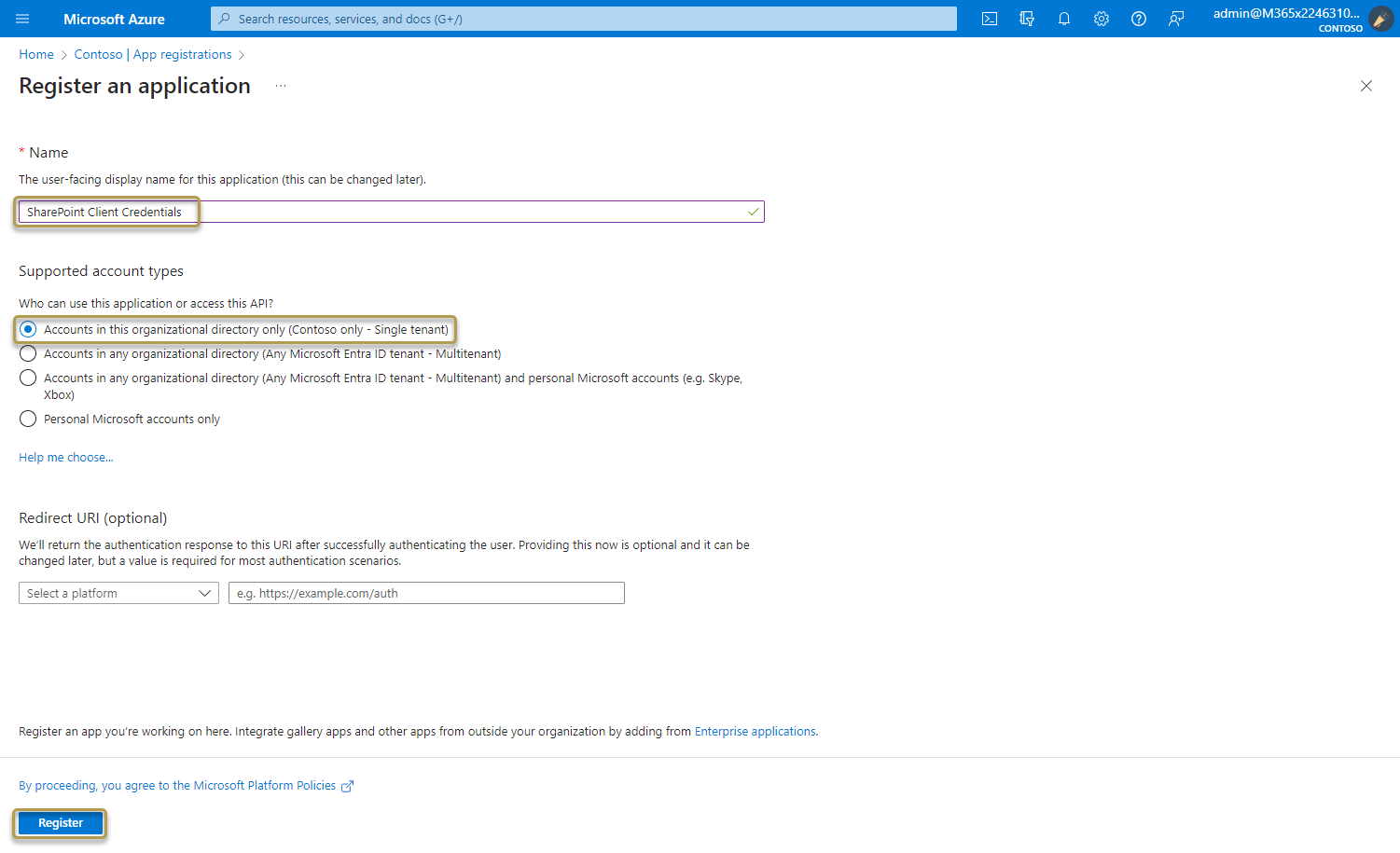

Registrieren einer Anwendung

Führen Sie die folgenden Schritte aus, um die App-Registrierung zu erstellen:

Melden Sie sich beim Microsoft Azure-Portal an.

Suchen Sie nach und wählen Sie Microsoft Entra ID.

Wählen Sie unter Verwalten Folgendes aus: App-Registrierungen > Neue Registrierung.

a. Geben Sie einen Anzeigenamen für Ihre Anwendung ein.

b. Geben Sie an, wer die Anwendung verwenden kann Wir empfehlen, die Option Nur Konten in diesem Organisationsverzeichnis zu verwenden.

c. Lassen Sie Umleitungs-URI (optional) leer. Für den Gewährungstyp Client-Anmeldeinformationen sind keine Umleitungs-URIs erforderlich.

d. Wählen Sie Registrieren aus, um die anfängliche App-Registrierung abzuschließen.

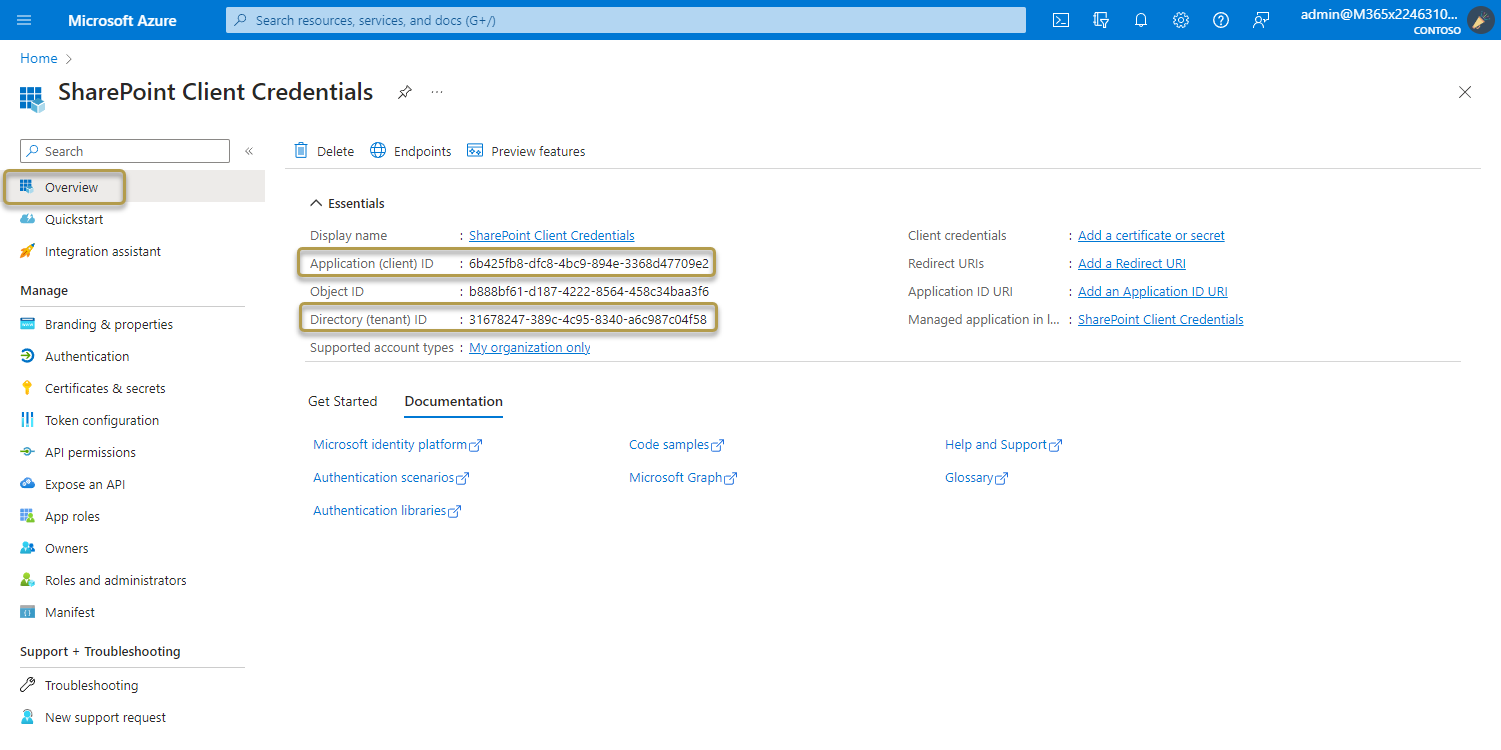

Nach Abschluss der Registrierung wird im Azure-Portal die Übersicht für die App-Registrierung angezeigt.

Hinzufügen von Anmeldeinformationen

Mit den Anmeldeinformationen kann sich Ihre Anwendung selbst authentifizieren und benötigt zur Laufzeit keine Interaktion durch einen Benutzer.

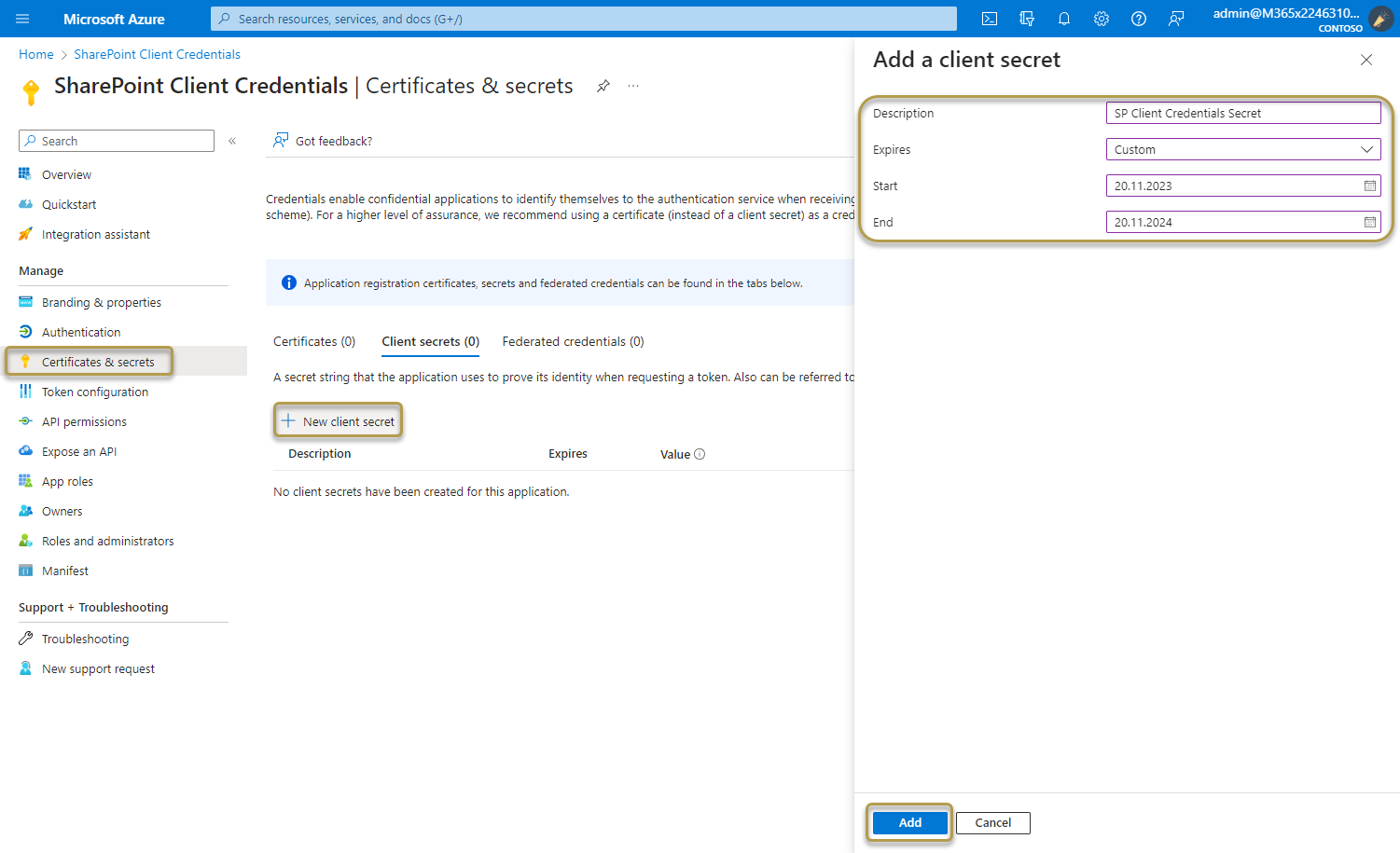

Geheimen Clientschlüssel hinzufügen

Gehen Sie folgendermaßen vor, um Ihrer vertraulichen Client-App-Registrierung geheime Clientschlüssel (Zeichenfolge) als Anmeldeinformationen hinzuzufügen.

Wählen Sie im Azure-Portal unter App-Registrierungen Ihre Anwendung aus.

Wählen Sie Zertifikate & Geheimnisse > Geheime Clientschlüssel > Neuer geheimer Clientschlüssel.

a. Fügen Sie eine Beschreibung für Ihren geheimen Clientschlüssel hinzu.

b. Wählen Sie für das Geheimnis eine Ablauffrist aus, oder geben Sie eine benutzerdefinierte Lebensdauer an. Die Lebensdauer eines geheimen Clientschlüssels ist auf maximal zwei Jahre (24 Monate) begrenzt. Das bedeutet, dass keine benutzerdefinierte Lebensdauer angegeben werden kann, die über die 24 Monate hinausgeht.

c. Wählen Sie Hinzufügen.

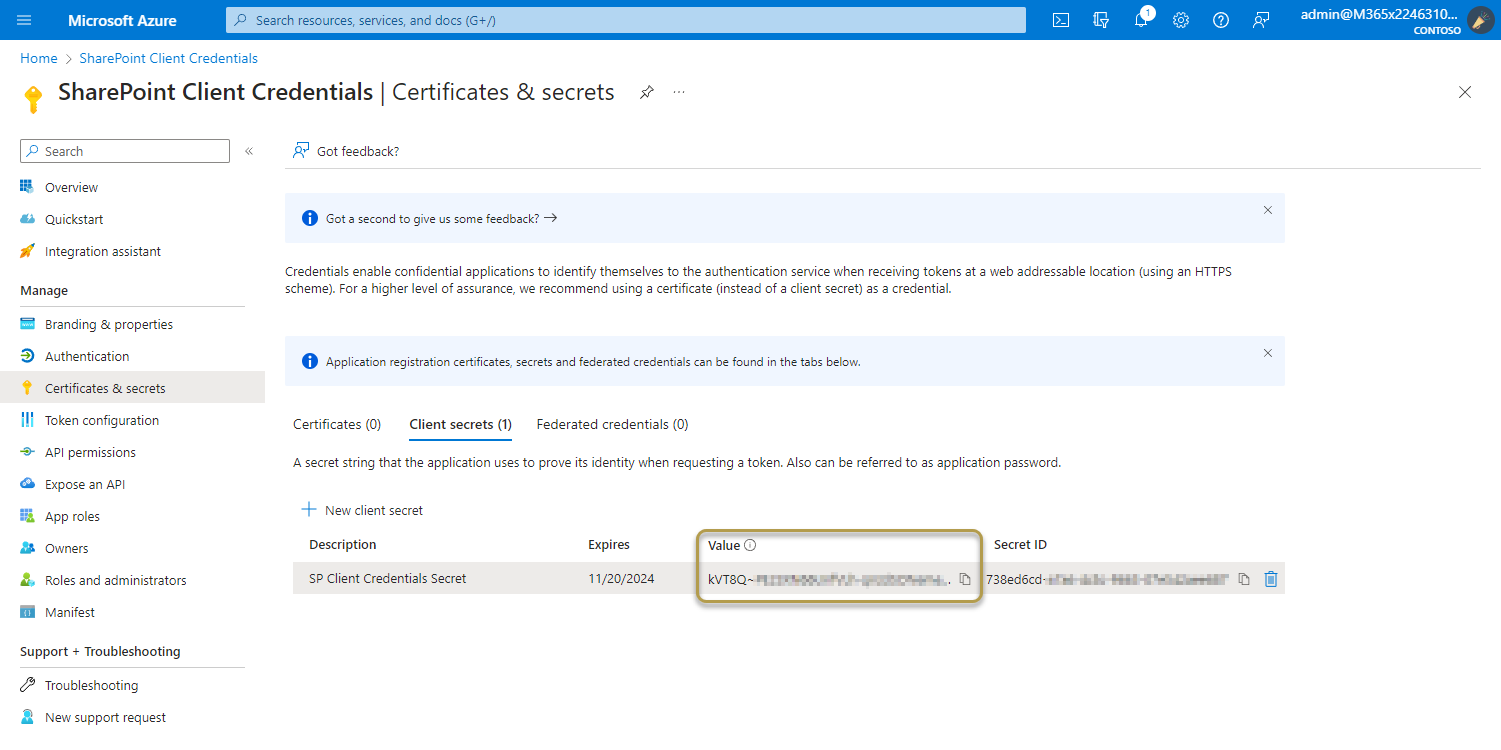

Important

Dieser Geheimniswert kann nach Verlassen dieser Seite nicht erneut angezeigt werden. Notieren Sie sich den Wert des Geheimnisses, bevor Sie die Seite verlassen.

Empfehlungen zur Anwendungssicherheit finden Sie unter Bewährte Methoden und Empfehlungen für Microsoft Identity Platform.

API-Berechtigungen hinzufügen

Berechtigungen ermöglichen es Ihrer Anwendung, grundlegende Vorgänge auszuführen.

Hinzufügen von Berechtigungen für den Zugriff auf SharePoint

Führen Sie die folgenden Schritte aus, um die Berechtigungen des Clients für die SharePoint-API zu konfigurieren:

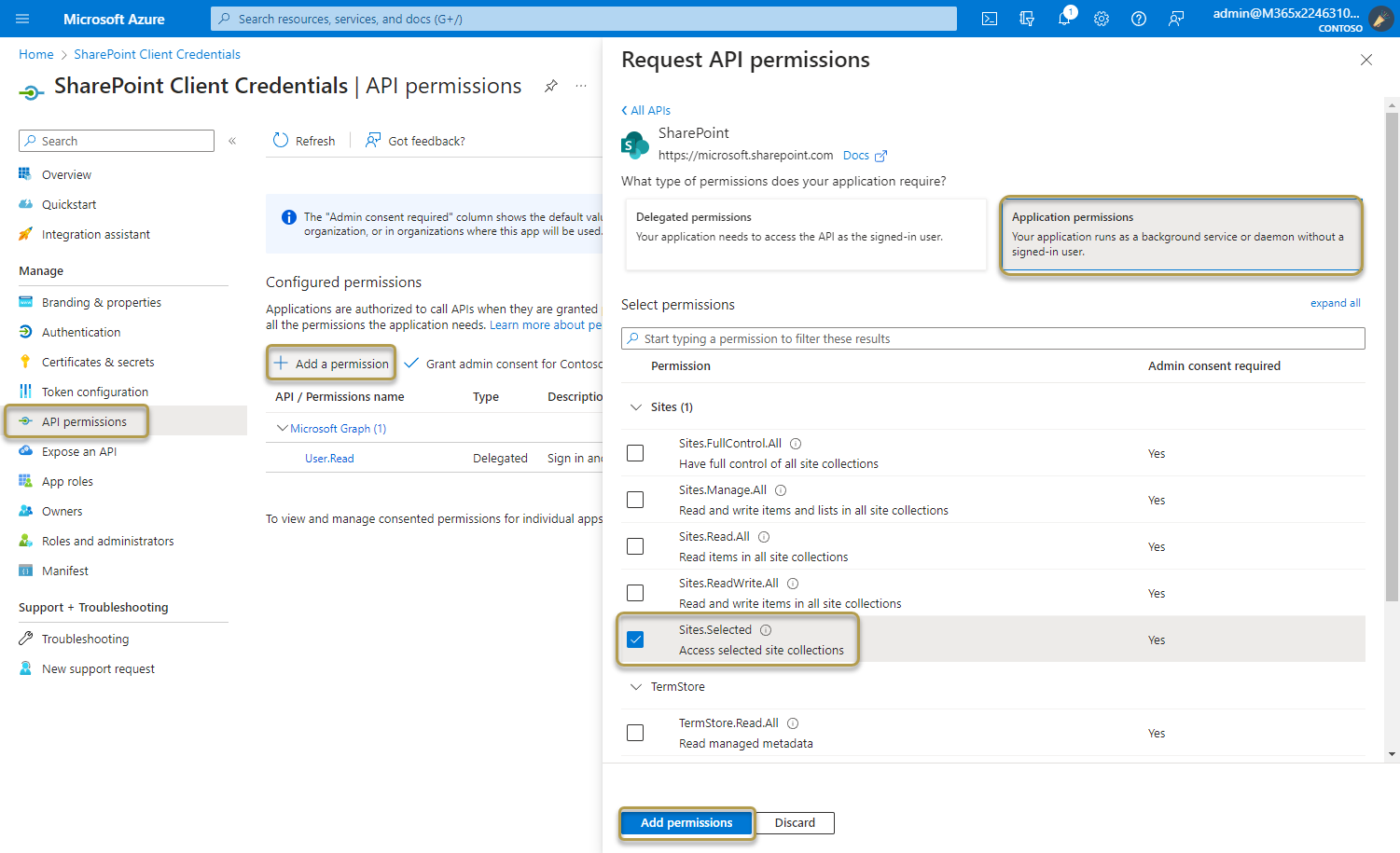

Wählen Sie im Azure-Portal unter App-Registrierungen Ihre Anwendung aus.

Wählen Sie API-Berechtigungen > Berechtigung hinzufügen, Microsoft APIs und wählen Sie SharePoint.

Wählen Sie den erforderlichen Berechtigungstyp für die Web-API aus.

Wählen Sie Anwendungsberechtigungen. Anwendungsberechtigungen eignen sich für Szenarien, in denen eine Anwendung unabhängig und ohne Benutzerinteraktion auf Ressourcen oder APIs zugreifen muss. Der Zugriff ist auf die vom Administrator erteilten Berechtigungen beschränkt.

Erweitern Sie unter Berechtigungen auswählen die Ressource, deren Bereiche Sie für Ihre Web-API definiert haben, und wählen Sie die Berechtigungen aus, über die die Client-App im Namen des angemeldeten Benutzers verfügen soll. Wir empfehlen die Verwendung der Option Sites.Selected.

Wählen Sie Berechtigungen hinzufügen aus, um den Vorgang abzuschließen.

Die Tabelle Konfigurierte Berechtigungen im Bereich API-Berechtigungen enthält die Liste der Berechtigungen, die Ihre Anwendung zum Ausführen grundlegender Vorgänge benötigt.

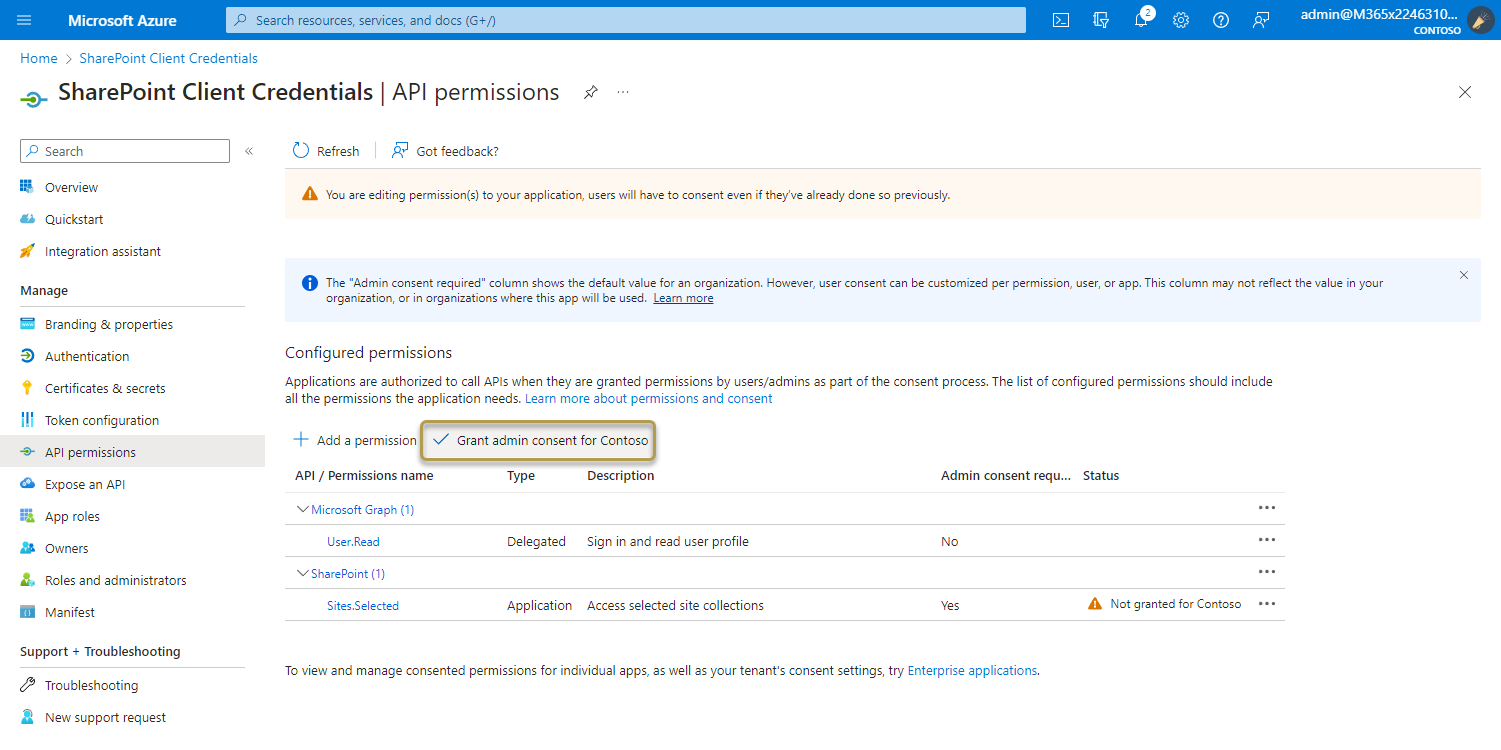

Mithilfe der Schaltfläche Administratoreinwilligung erteilen für {Mandant} kann ein Administrator eine Administratoreinwilligung für die Berechtigungen erteilen, die für die Anwendung konfiguriert sind. Wenn Sie die Schaltfläche auswählen, wird ein Dialogfeld angezeigt, in dem Sie die Einwilligungsaktion bestätigen müssen.

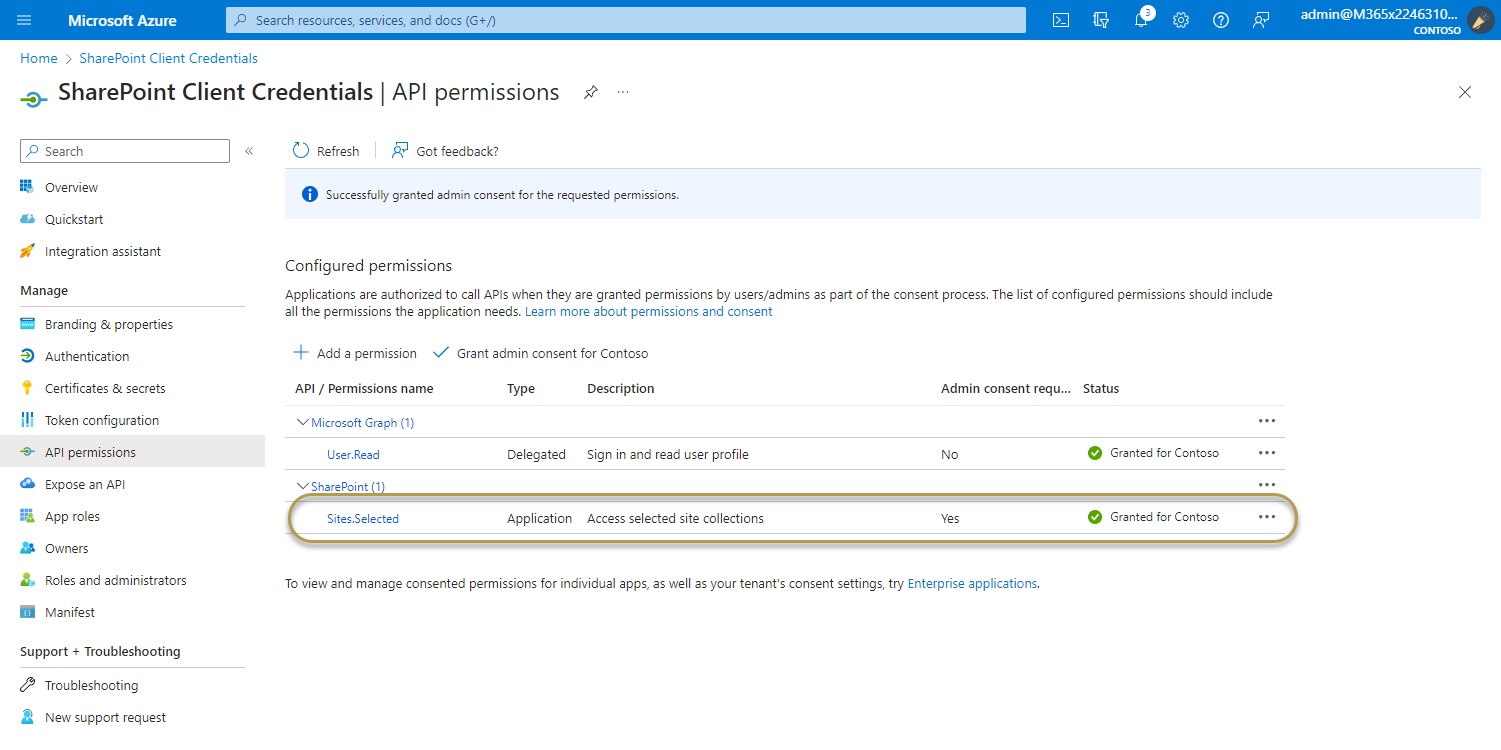

Nachdem Sie die Einwilligung erteilt haben, werden die Berechtigungen, für die eine Administratoreinwilligung erforderlich ist, als erteilt angezeigt:

Berechtigungen für die App in SharePoint hinzufügen

Die App benötigt Berechtigungen, um Aktionen in SharePoint auszuführen. Alle Aktionen des COSMO Document Management Systems werden im Kontext der App-Anmeldeinformationen ausgeführt (lesen, schreiben, erstellen usw.).

Der Graph Explorer wird verwendet, um die Entra ID-App zu autorisieren. Dies setzt voraus, dass der Graph Explorer in Ihrer Organisation eingerichtet ist.

Wenn Sie den Graph Explorer zum ersten Mal in Ihrer Organisation verwenden, folgen Sie diesen Schritten:

- Öffnen Sie die SharePoint-Website, auf der Sie das COSMO Document Management System bereitstellen möchten.

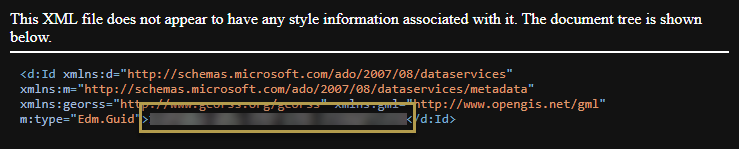

- Gehen Sie zu:

https://[myTenant].sharepoint.com/sites/[mySite]/_api/site/id - Speichern Sie die Site-ID zwischen.

- Öffnen Sie die folgende Seite: https://developer.microsoft.com/graph/graph-explorer

- Melden Sie sich oben rechts mit Ihrem Microsoft-Konto an. Ihr Konto sollte die Rolle Globaler Administrator haben.

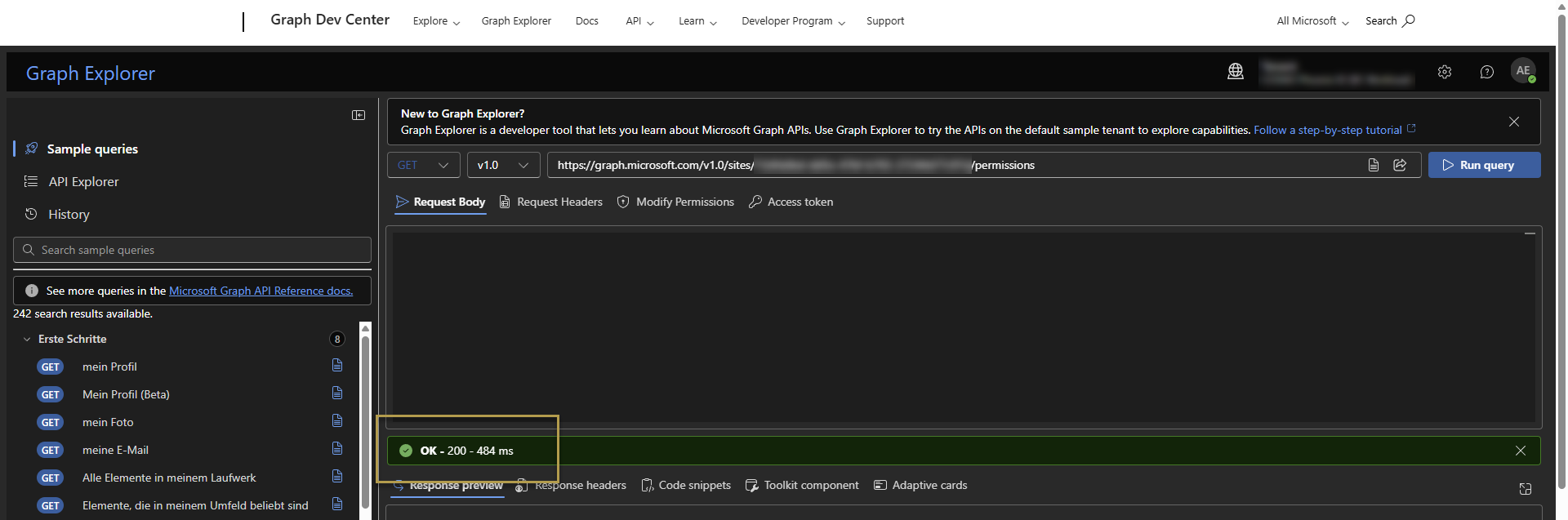

- Führen Sie die folgende GET-Abfrage aus:

https://graph.microsoft.com/v1.0/sites/{site-id}/permissions

- Ein Fehler 403 - Forbidden bedeutet, dass der Graph Explorer keine Berechtigungen hat. Gewähren (Consenten) Sie die Berechtigung Sites.FullControl.All im Tab „Modify Permissions“.

- Wiederholen Sie Schritt 6.

Nachdem Sie überprüft haben, dass die Graph Explorer-Anwendung über die erforderlichen Berechtigungen verfügt, fahren Sie mit den folgenden Schritten fort, um Berechtigungen für die Entra ID-App zu konfigurieren:

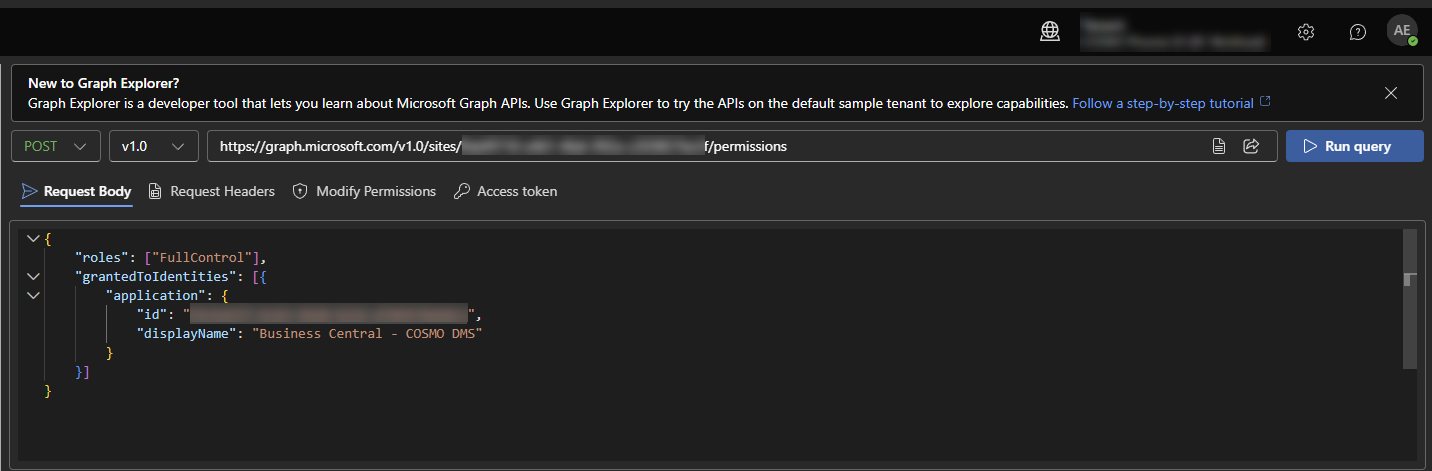

- Ändern Sie den Anfragetyp in POST im Graph Explorer.

- Fügen Sie den folgenden JSON-Body in den Bereich „Request Body“ ein:

{

"roles": ["FullControl"],

"grantedToIdentities": [{

"application": {

"id": "<Entra ID App ID>",

"displayName": "<Entra ID App Name>"

}

}]

}

- Ersetzen Sie „Entra ID App ID“ und „Entra ID App Name“ durch die Details Ihrer App.

- Klicken Sie auf Run query.

Eine erfolgreiche Antwort (Statuscode 201 Created) bestätigt, dass die Anwendung nun Berechtigungen für den Zugriff auf die angegebene SharePoint-Website hat.

Zusätzliche Informationen zu App-Berechtigungen

Neben FullControl können Sie auch Write oder Read Berechtigungen vergeben. Sie haben die Flexibilität, die gewünschten Berechtigungsstufen auszuwählen.

{

"roles": ["Write"],

"grantedToIdentities": [{

"application": {

"id": "<Entra ID App ID>",

"displayName": "<Entra ID App Name>"

}

}]

}

{

"roles": ["Read"],

"grantedToIdentities": [{

"application": {

"id": "<Entra ID App ID>",

"displayName": "<Entra ID App Name>"

}

}]

}

Important

Beachten Sie, dass die Ausführung des Bauplans FullControl-Rechte erfordert.

Feedback

Senden Sie Feedback für diese Seite. (Beachten Sie, dass diese Umfrage auf Englisch ist.)