Authentifizierungsmethode einrichten = OAuth 2.0

Wenn die Authentifizierungsmethode auf OAuth 2.0 eingestellt ist, müssen Sie eine App-Registrierung im Microsoft Entra-Admin Center oder im Azure-Portal einrichten, was ein Standardprozess der Microsoft-Authentifizierungen ist.

Note

Die App-Registrierung muss in dem Microsoft Entra-/Azure-Konto durchgeführt werden, in dem die Benutzer verwaltet werden, die COSMO Grafische Erweiterung nutzen werden. In Kundenumgebungen muss daher die Registrierung im Active Directory des Kunden durchgeführt werden. Für die Durchführung werden Domänenadministratorrechte benötigt.

Dieser Abschnitt enthält eine schrittweise Anleitung zum Einrichten der OAuth 2.0-Authentifizierungsmethode für die Verwendung mit COSMO Grafische Erweiterung. Weitere Informationen über den Standardprozess der Microsoft-Authentifizierungen finden Sie unter Beginnen Sie mit der Entwicklung von Connect-Apps für Dynamics 365 Business Central in der Microsoft Dynamics 365 Business Central-Hilfe.

So richten Sie eine App-Registrierung ein

Die Schritte zur Einrichtung einer App-Registrierung unterscheiden sich je nachdem, ob Sie das Microsoft Entra Admin Center oder das Azure Portal verwenden. Außerdem unterscheiden sich einige Schritte je nachdem, ob Sie eine SaaS- oder eine lokale Umgebung verwenden.

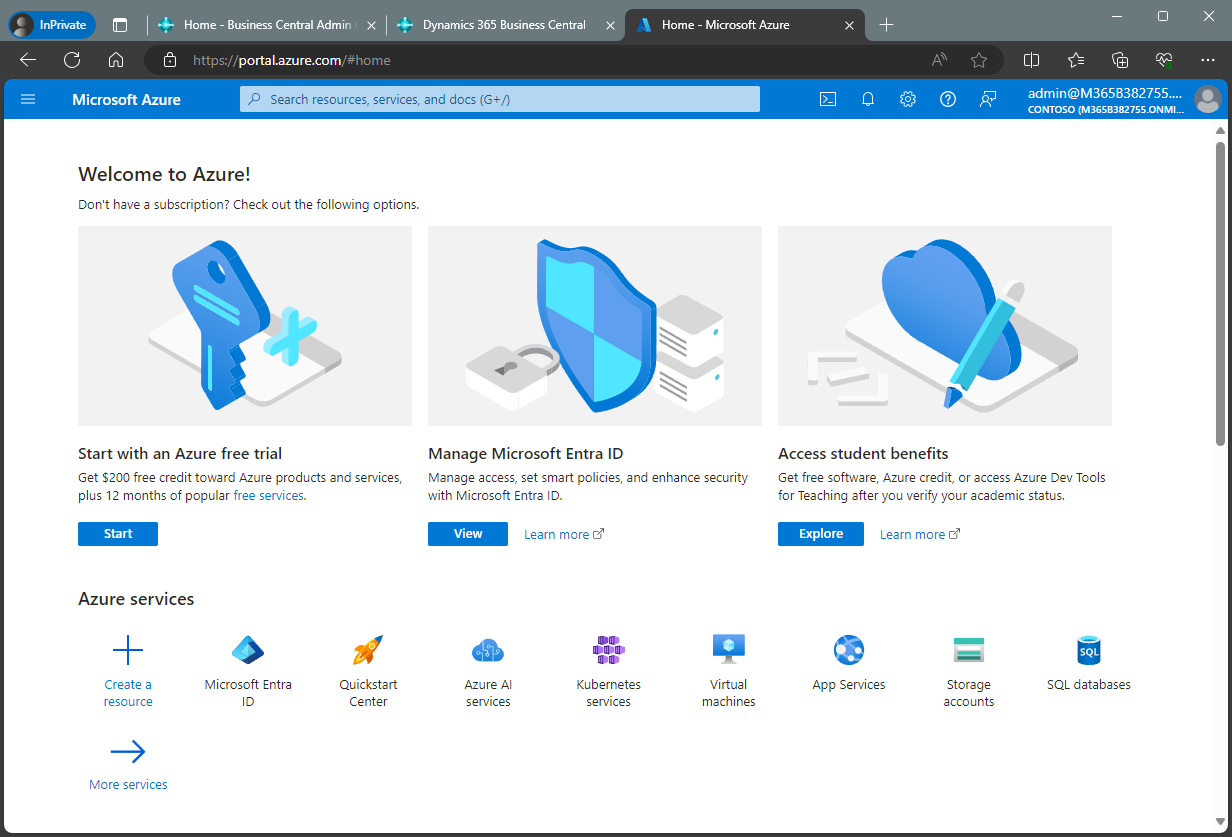

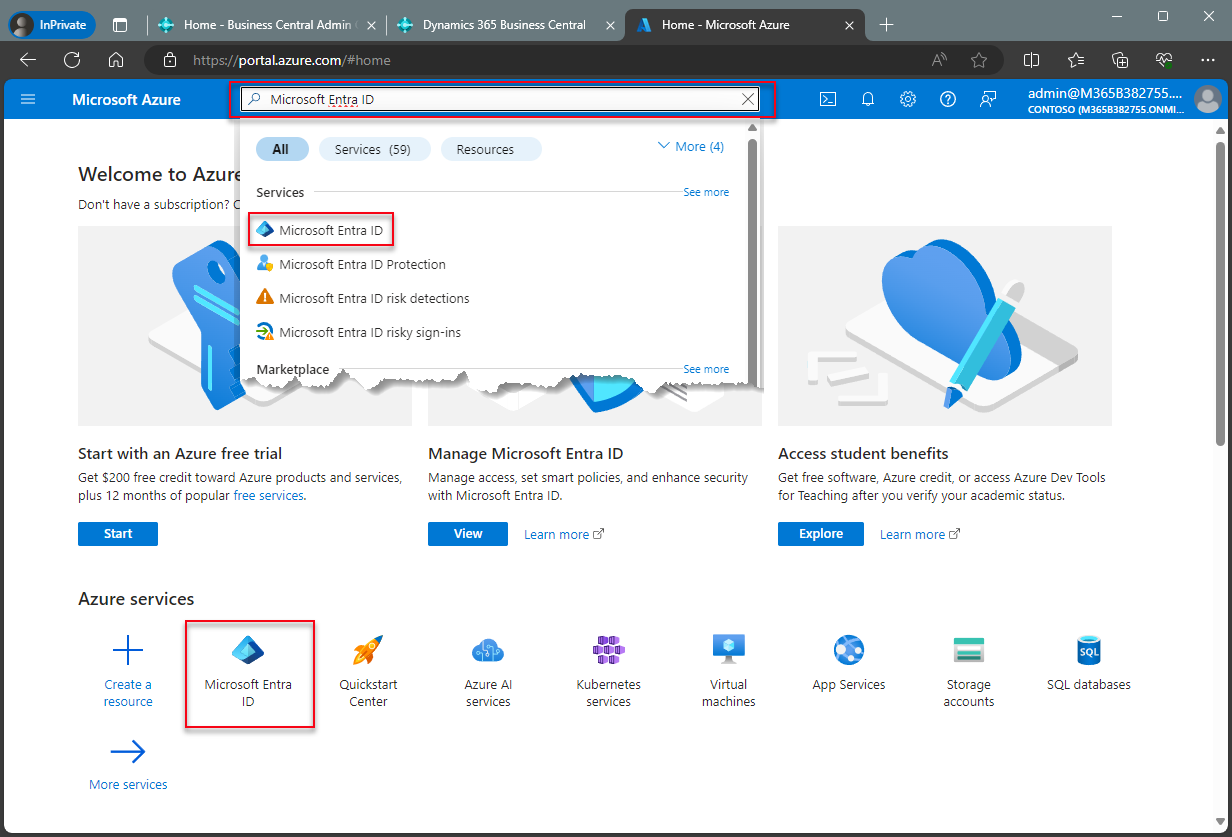

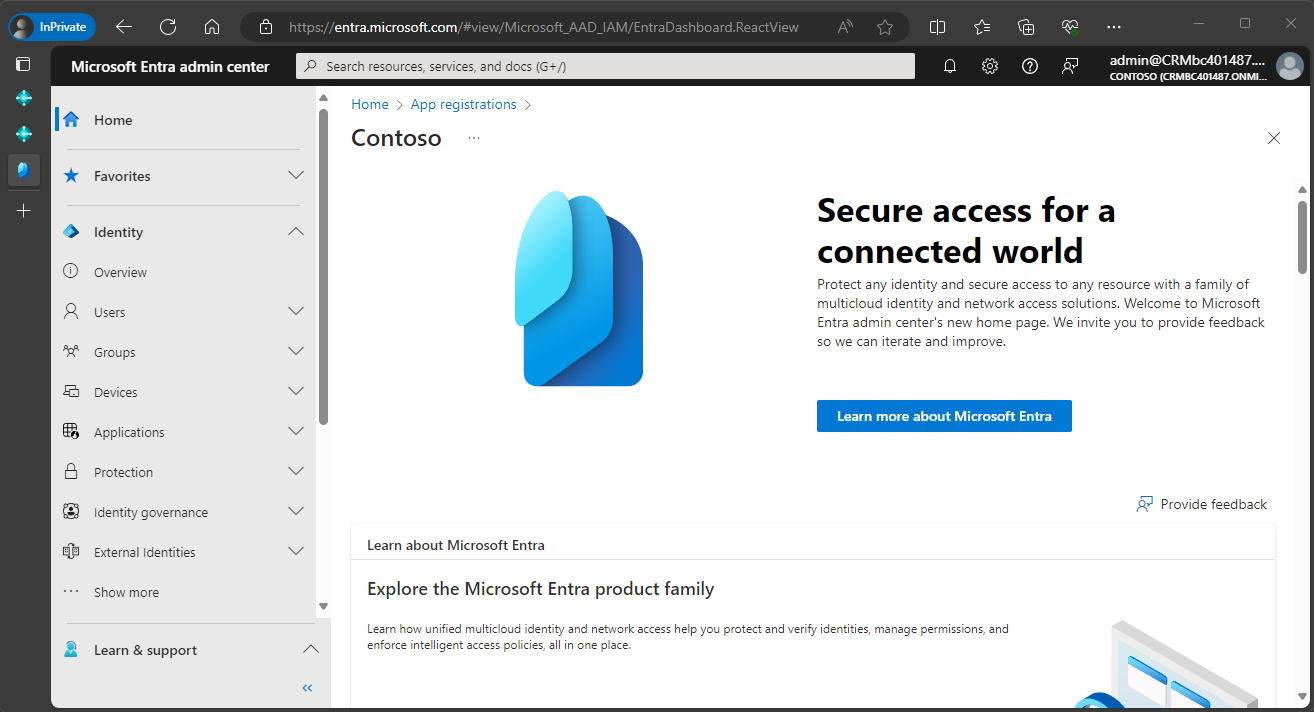

Melden Sie sich im Microsoft Entra Admin Center an.

Melden Sie sich bei Ihrem Microsoft Entra-Konto an, falls Sie noch nicht angemeldet sind.

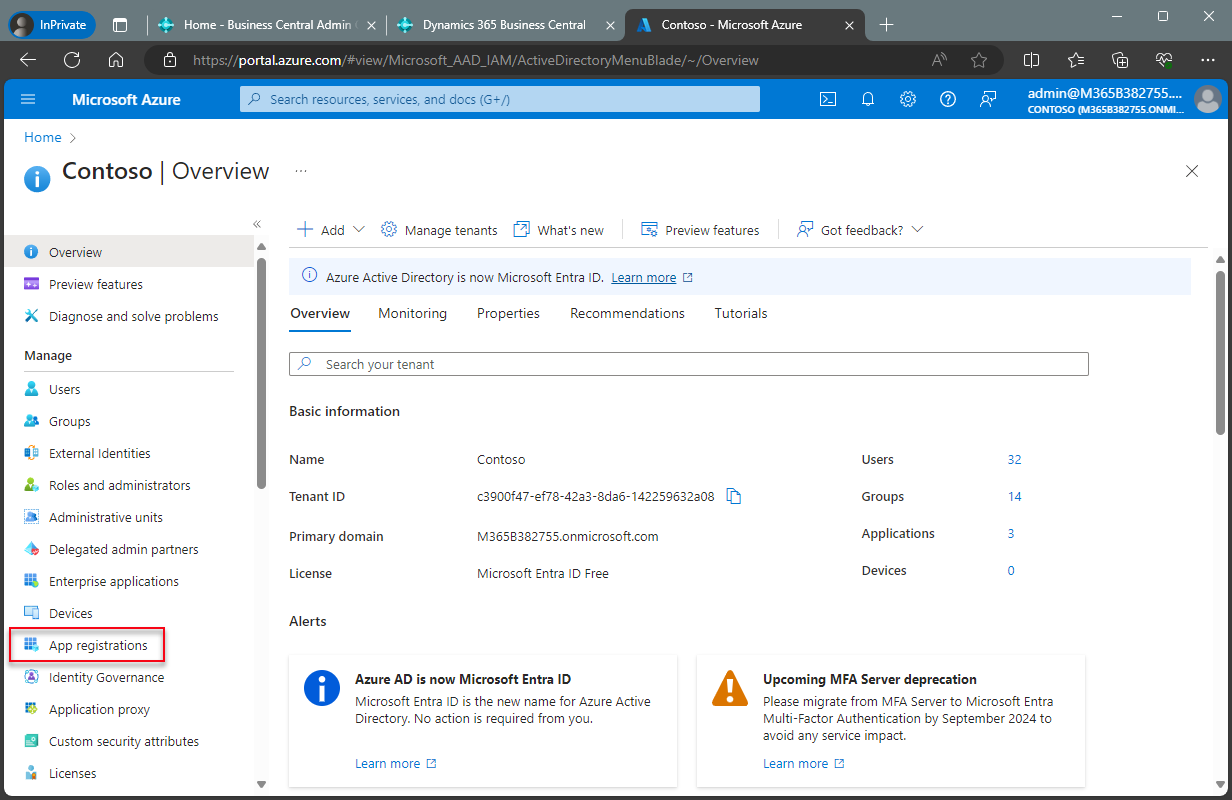

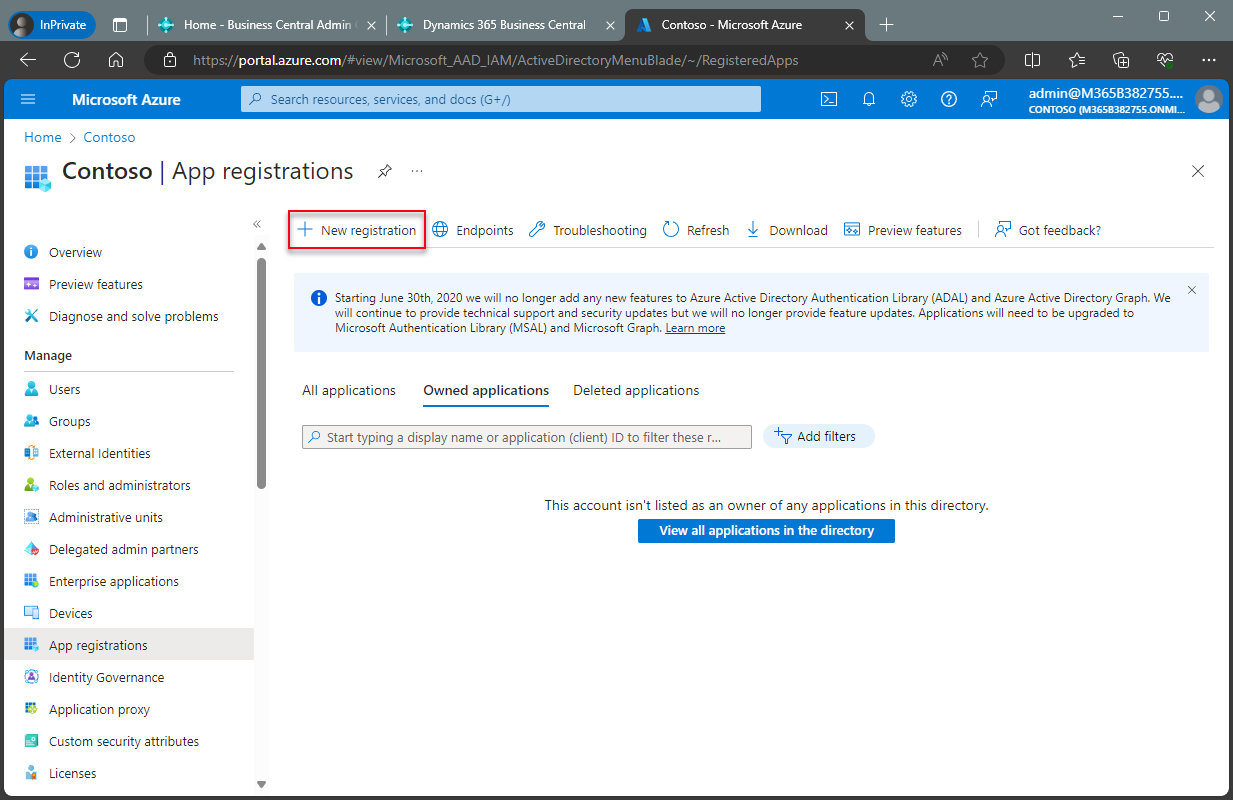

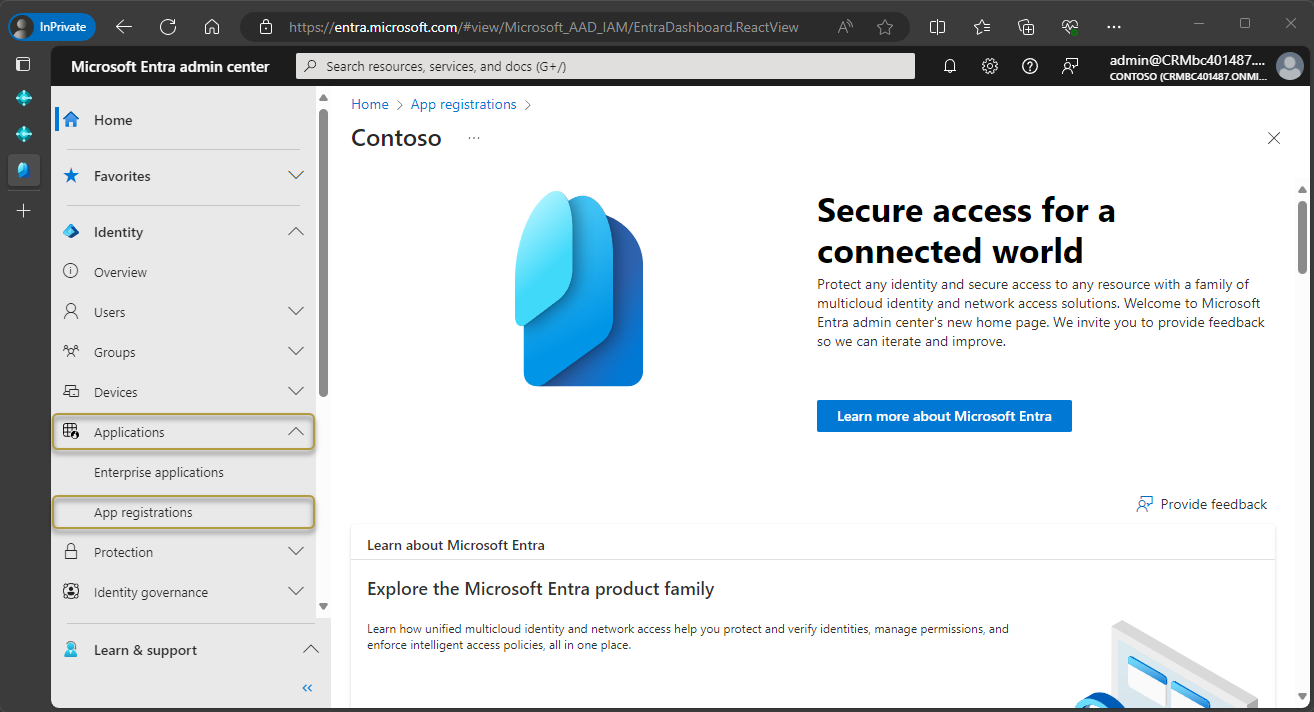

Wählen Sie im Navigationsbereich Applications > App registrations aus.

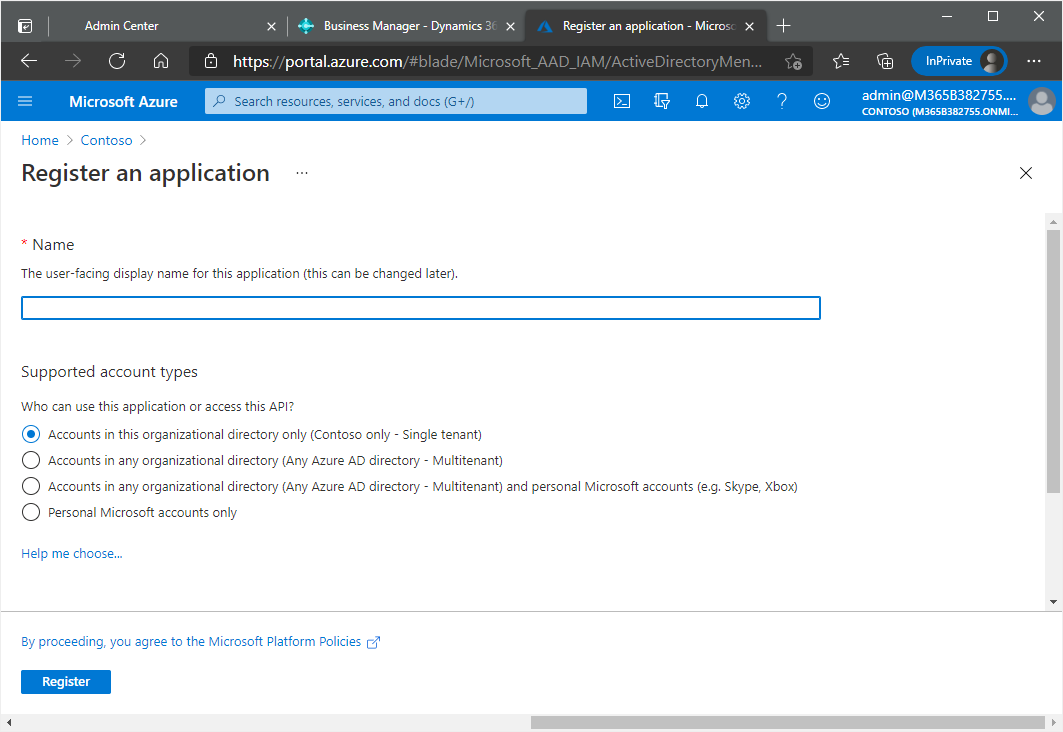

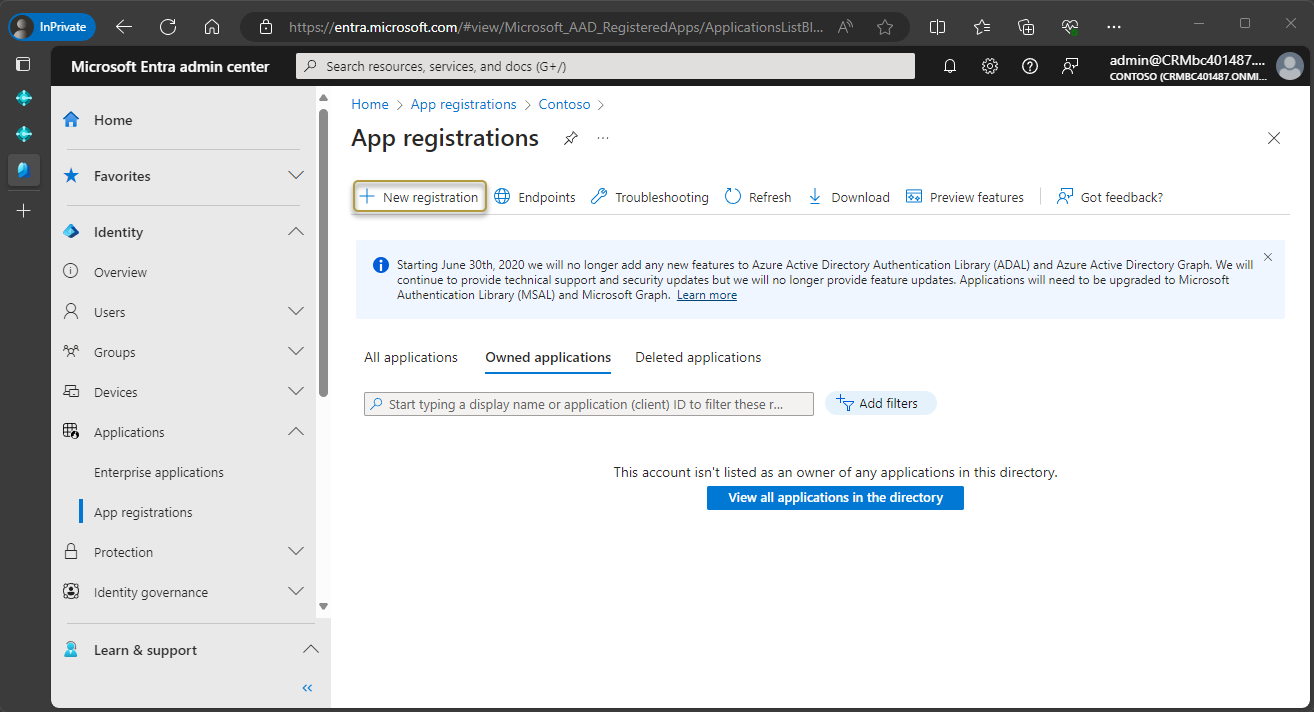

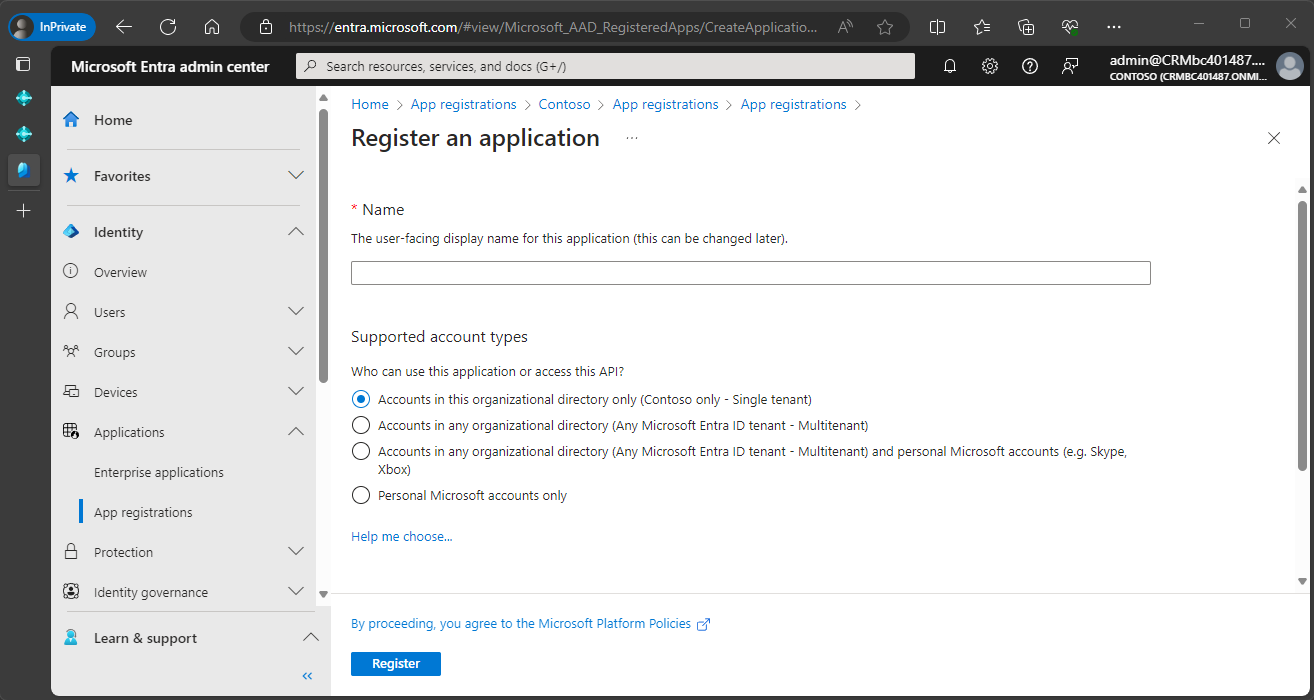

Wählen Sie in der Aktionsleiste New registration.

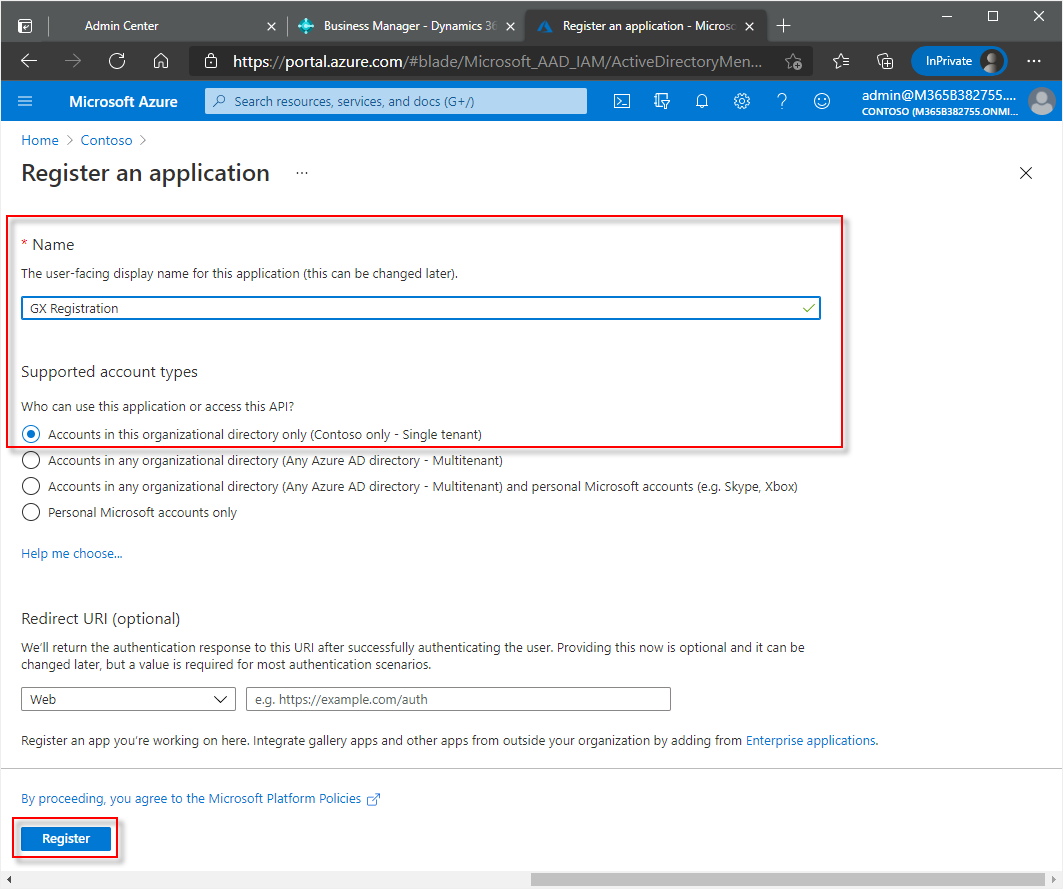

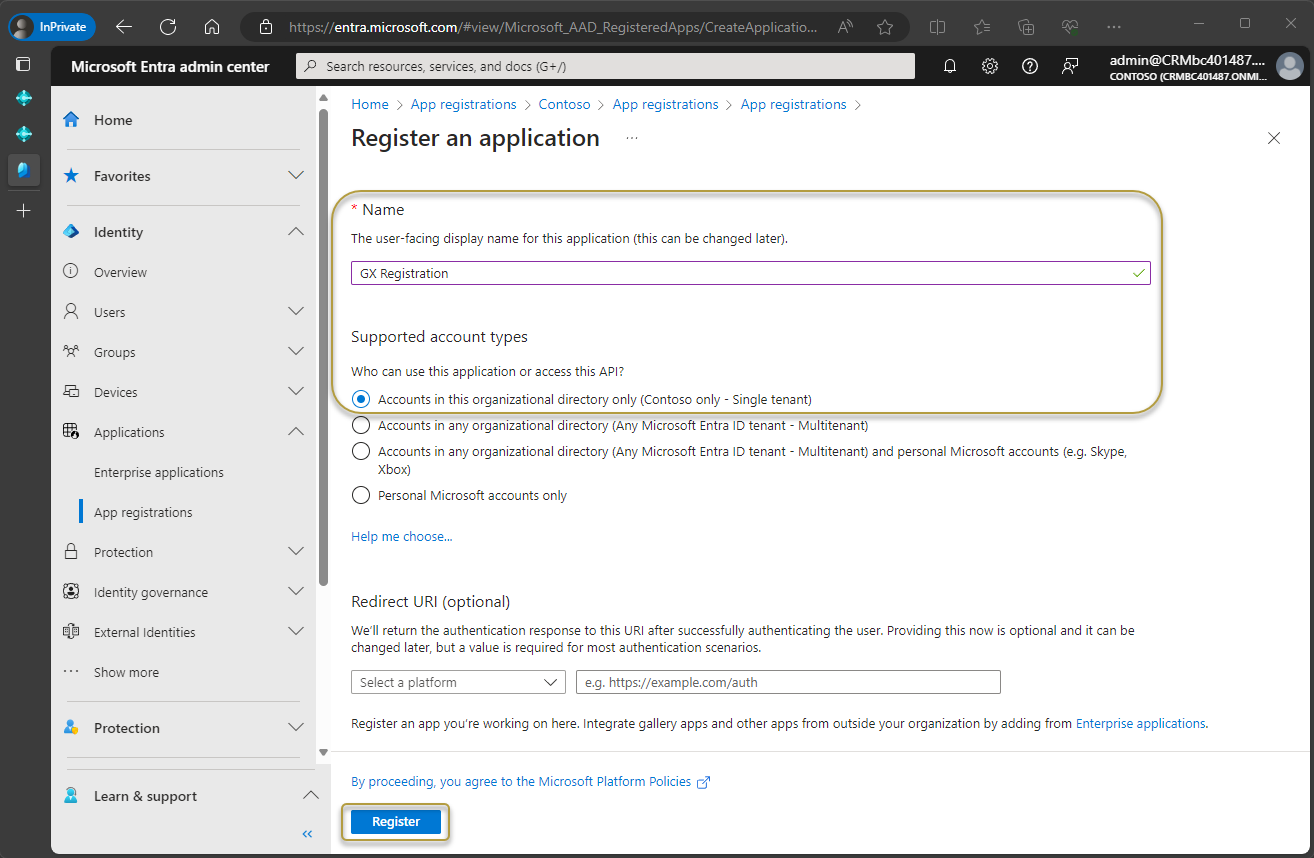

Geben Sie im Fenster Register an application einen Anzeigenamen für die Anwendung ein. Die Benutzer können diesen Namen bei der Anmeldung sehen.

Die Optionen im Abschnitt Supported account types bestimmen, wer Zugriff auf die registrierte Anwendung hat. Wählen Sie Help me choose, um Hilfe bei der Auswahl der besten Option zu erhalten.

Aufgrund der Art dieser Anwendung empfehlen wir, die Standardoption Accounts in this organizational directory only ... zu verwenden.

Ignorieren Sie den Abschnitt Redirect URI.

Wählen Sie die Schaltfläche Register.

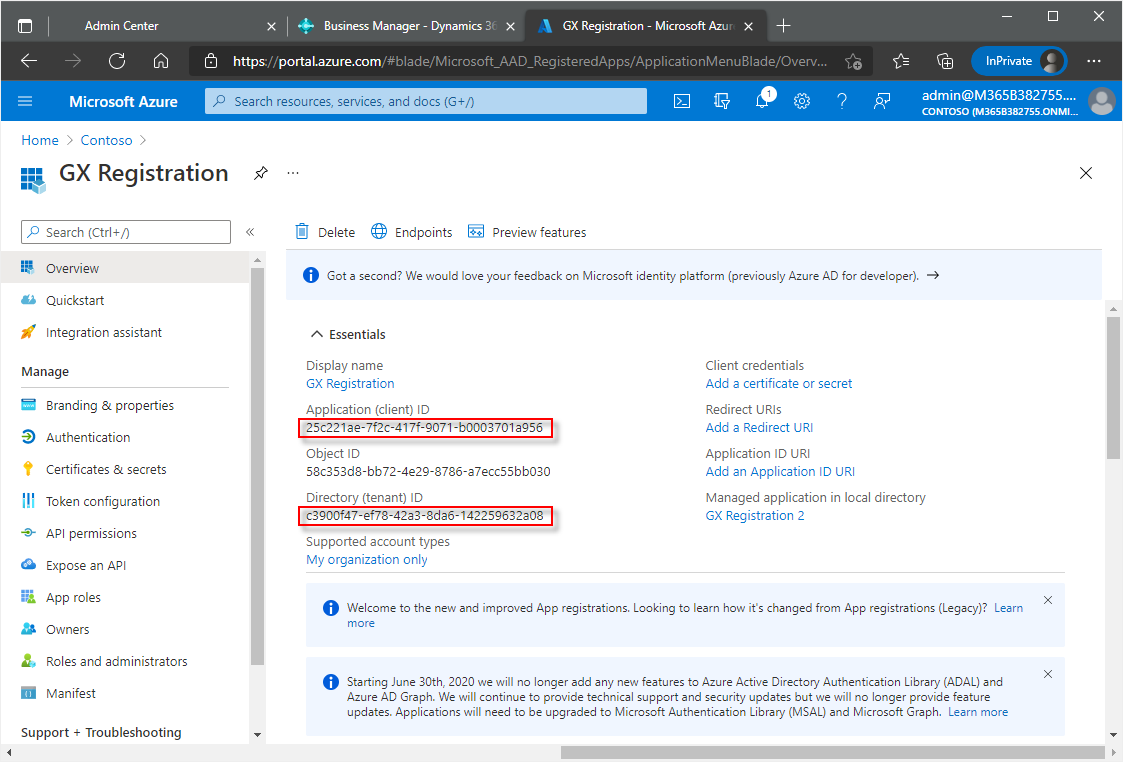

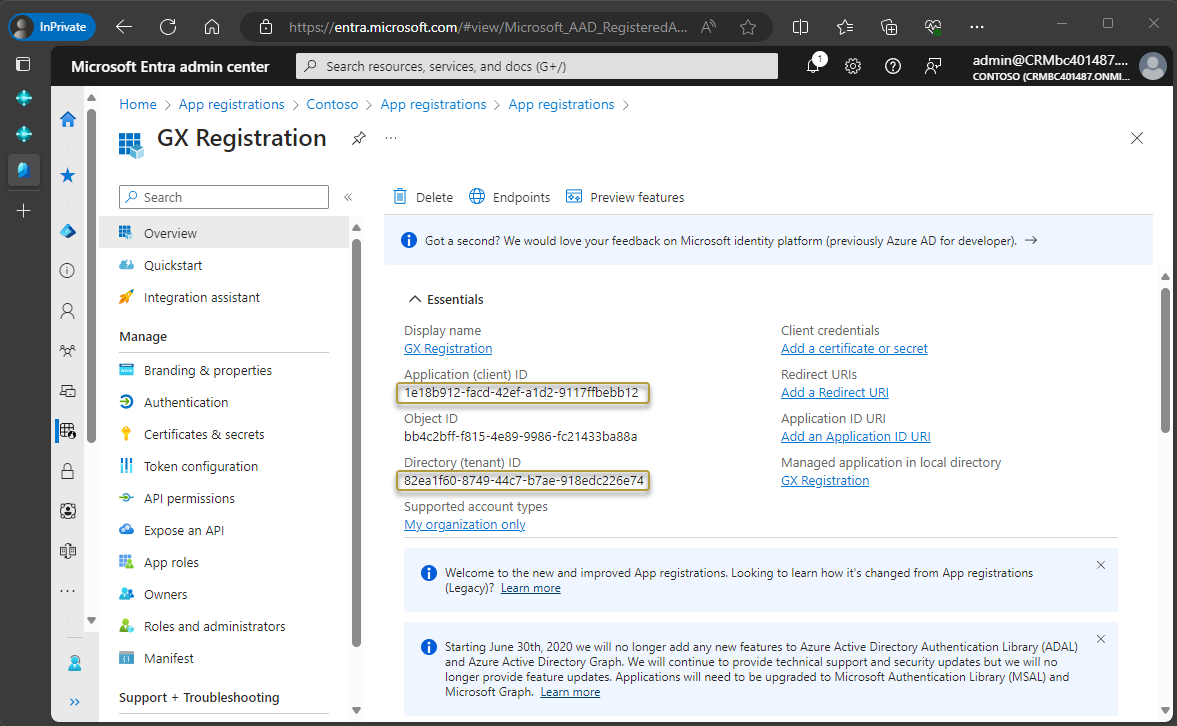

Das Fenster der registrierten Anwendung öffnet sich und im Abschnitt Essentials werden verschiedene IDs für die Anwendung angezeigt.

Verwenden Sie das Symbol

am Ende der folgenden IDs, um die IDs zu kopieren und dann an einem anderen Ort (z. B. Notepad) einzufügen, damit Sie sie später leichter wiederfinden:

am Ende der folgenden IDs, um die IDs zu kopieren und dann an einem anderen Ort (z. B. Notepad) einzufügen, damit Sie sie später leichter wiederfinden:- Application (client) ID

- Directory (tenant) ID

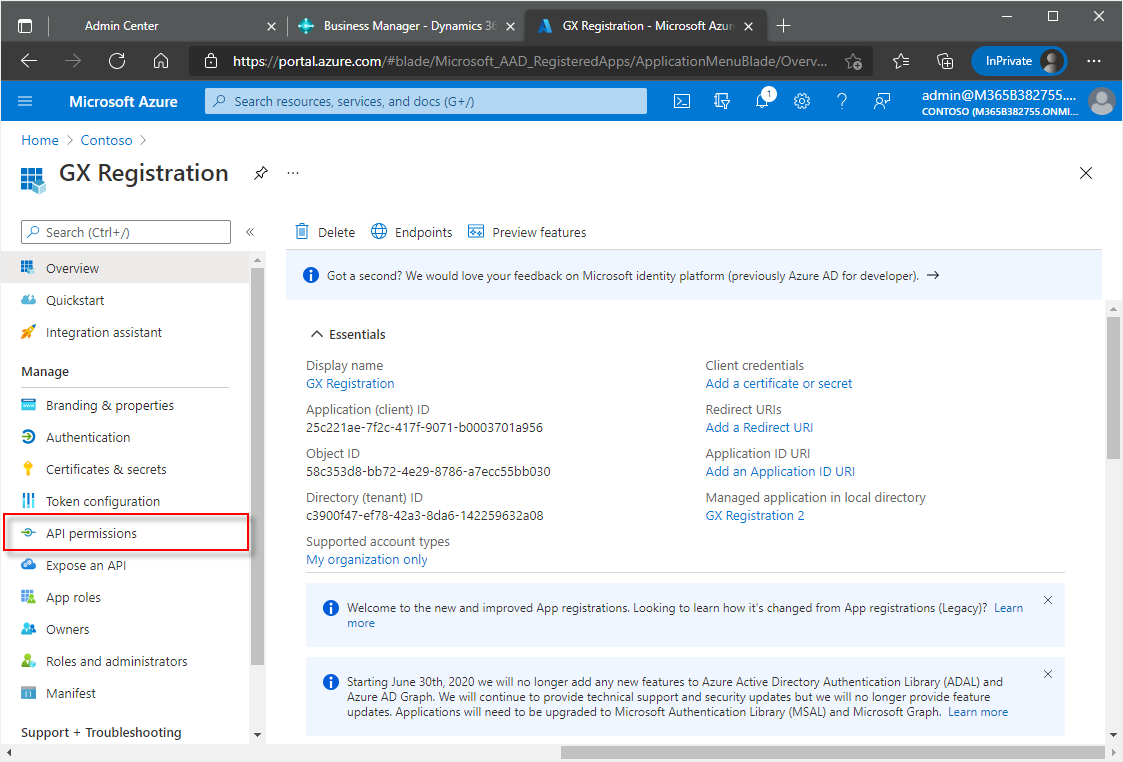

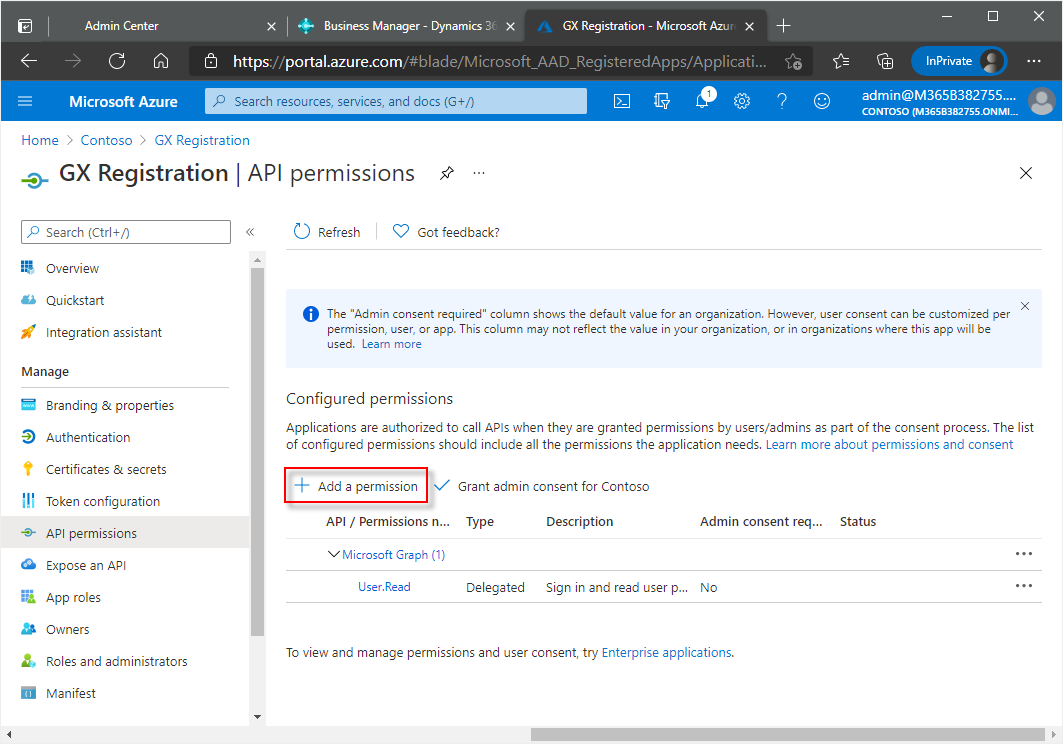

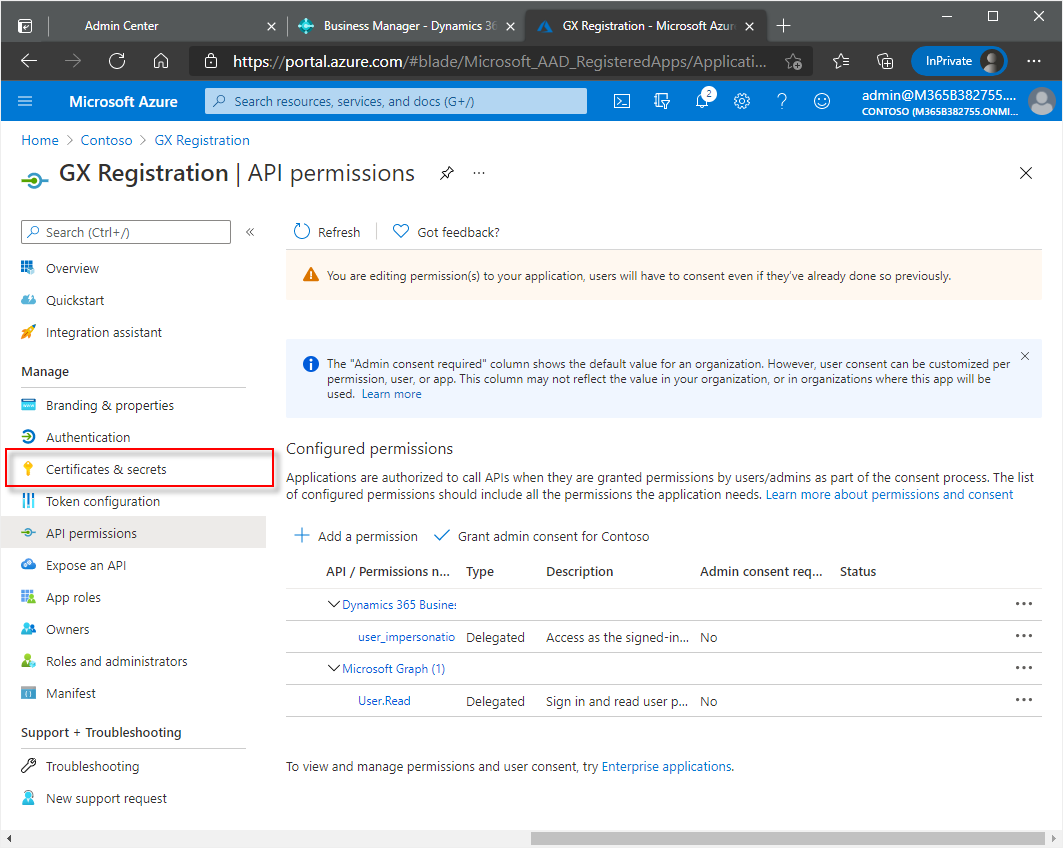

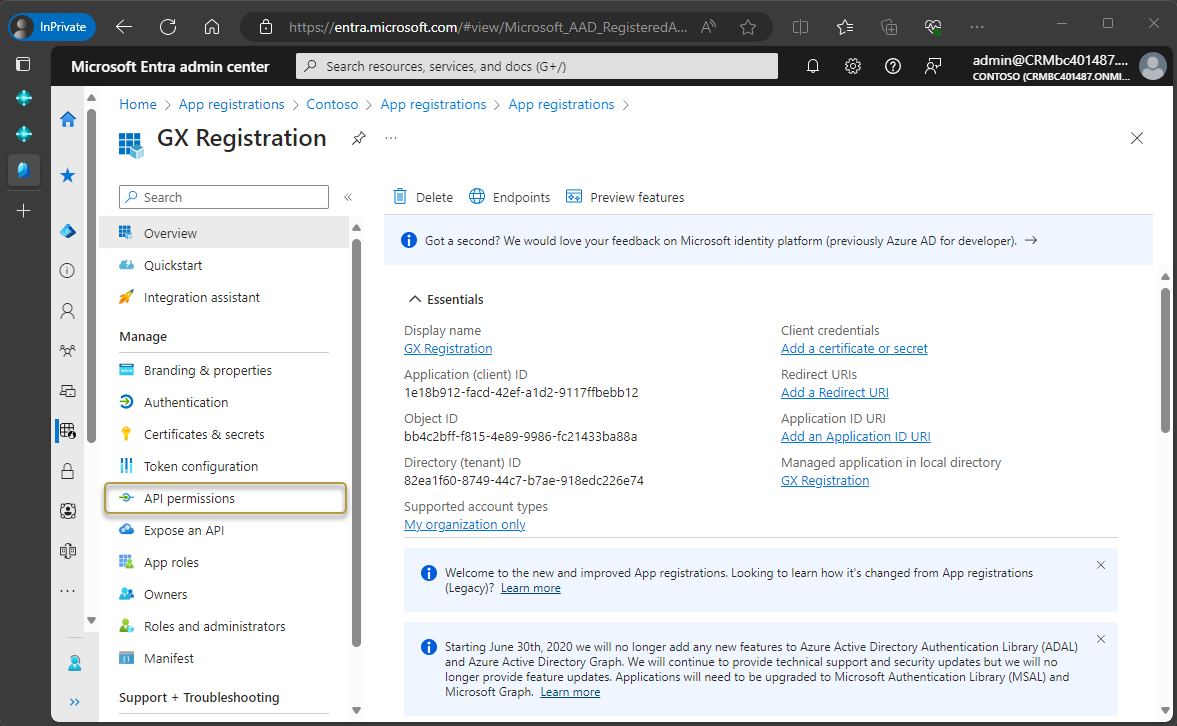

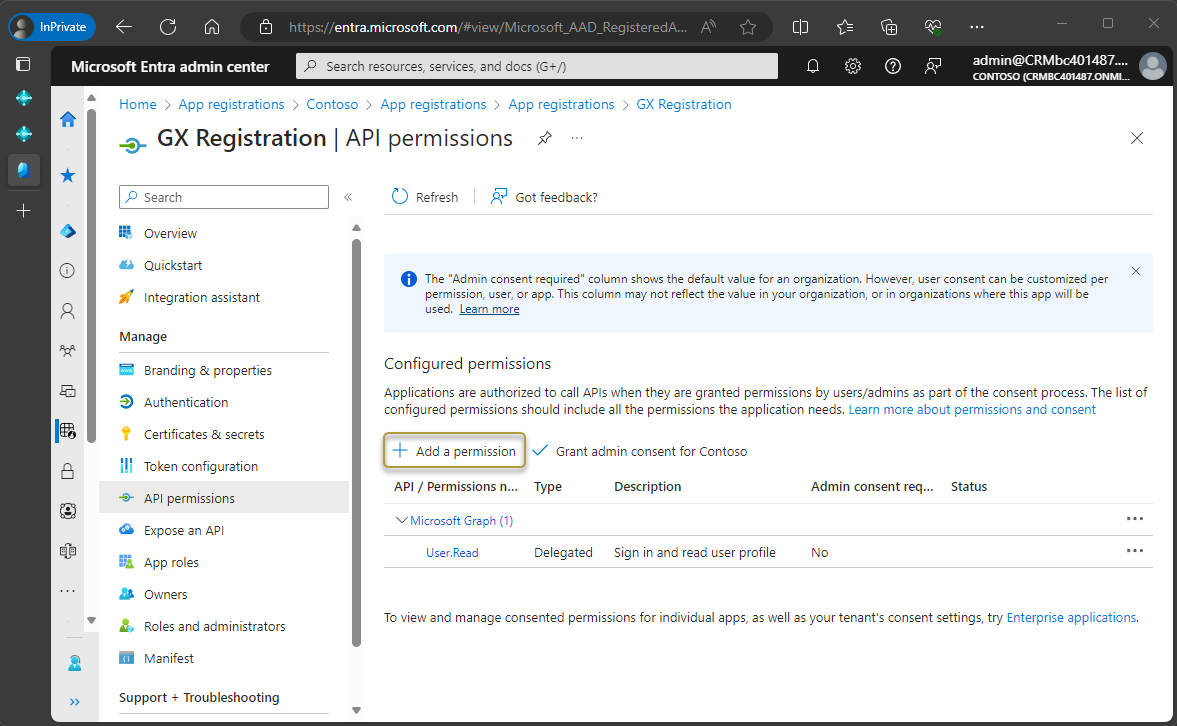

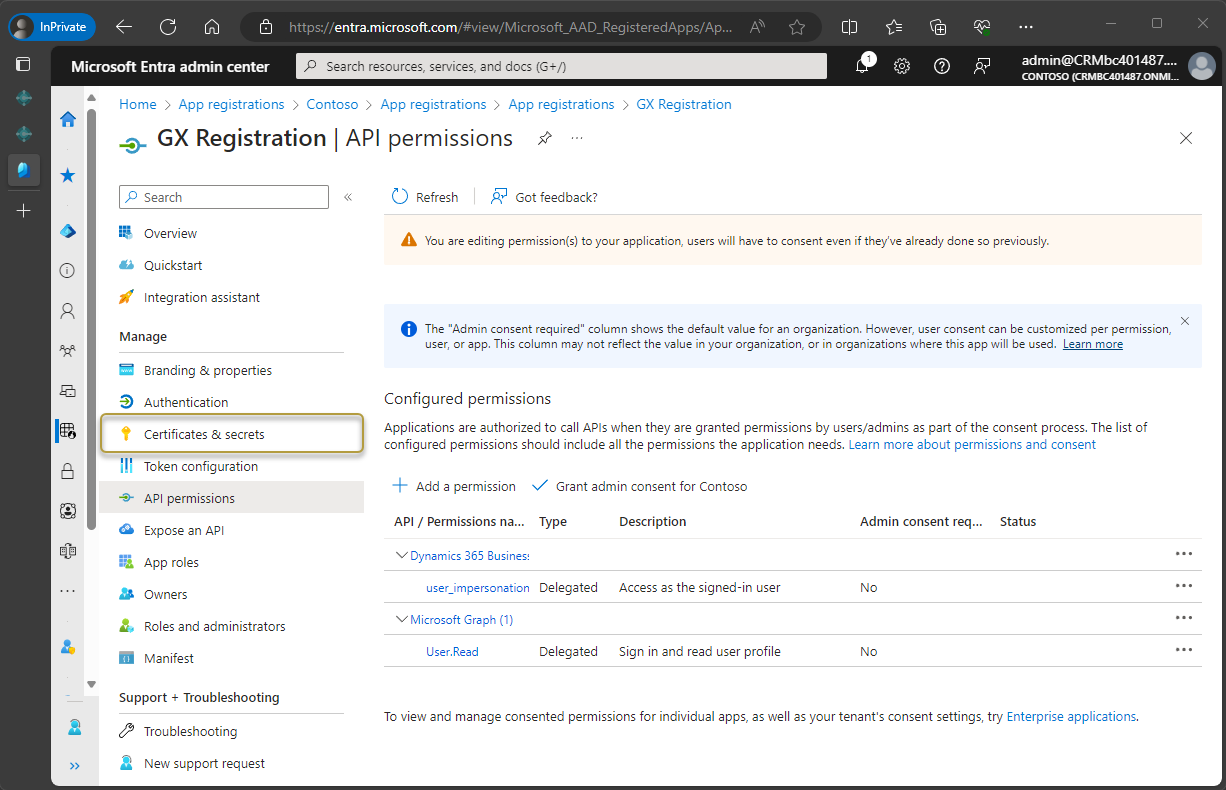

Wählen Sie im Navigationsbereich API permissions.

Wählen Sie im Fenster API Permissions die Option Add a permission.

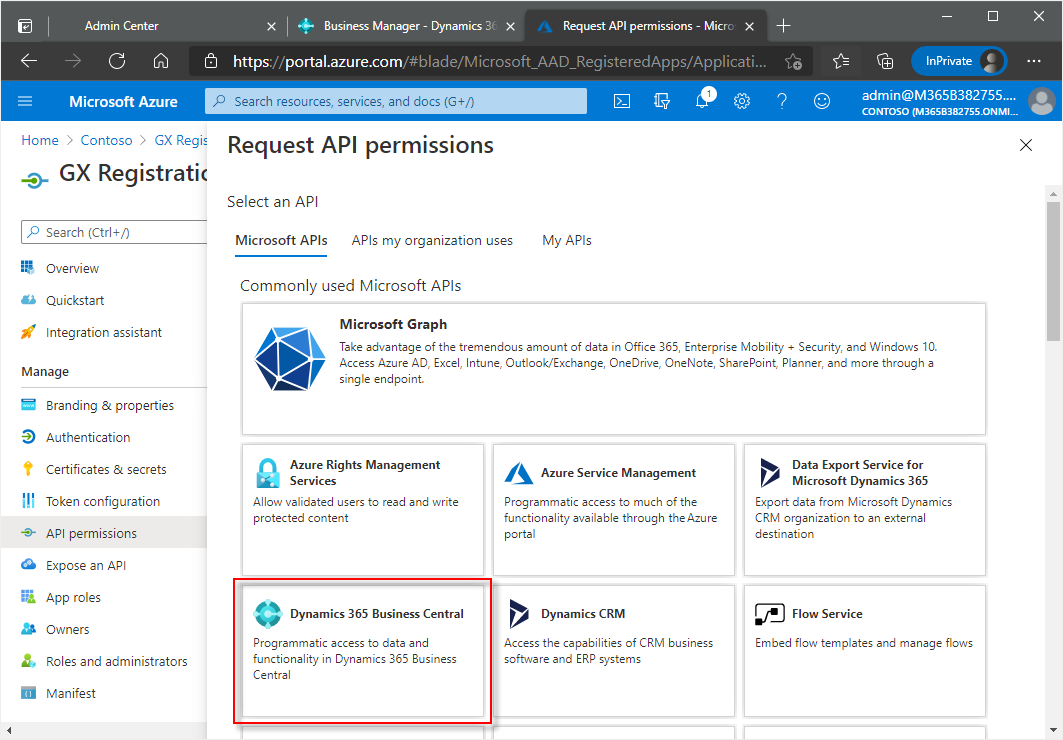

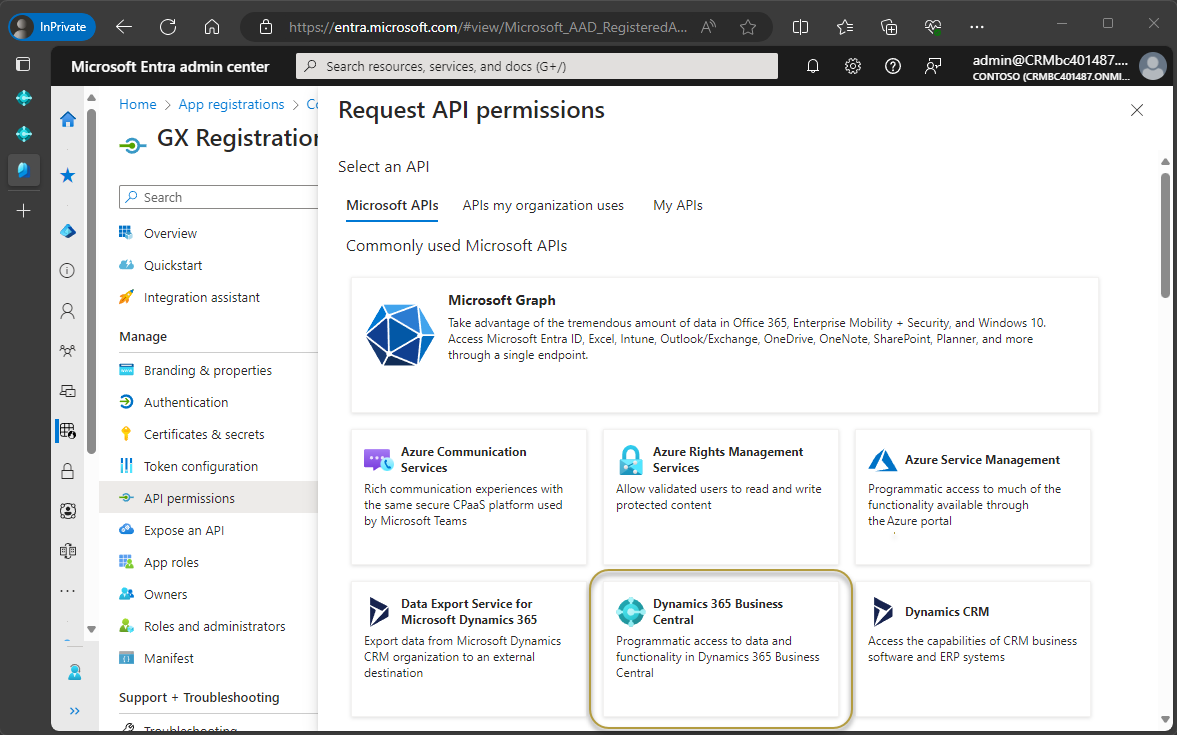

Wählen Sie im Fenster Request API permissions die Kachel Dynamics 365 Business Central.

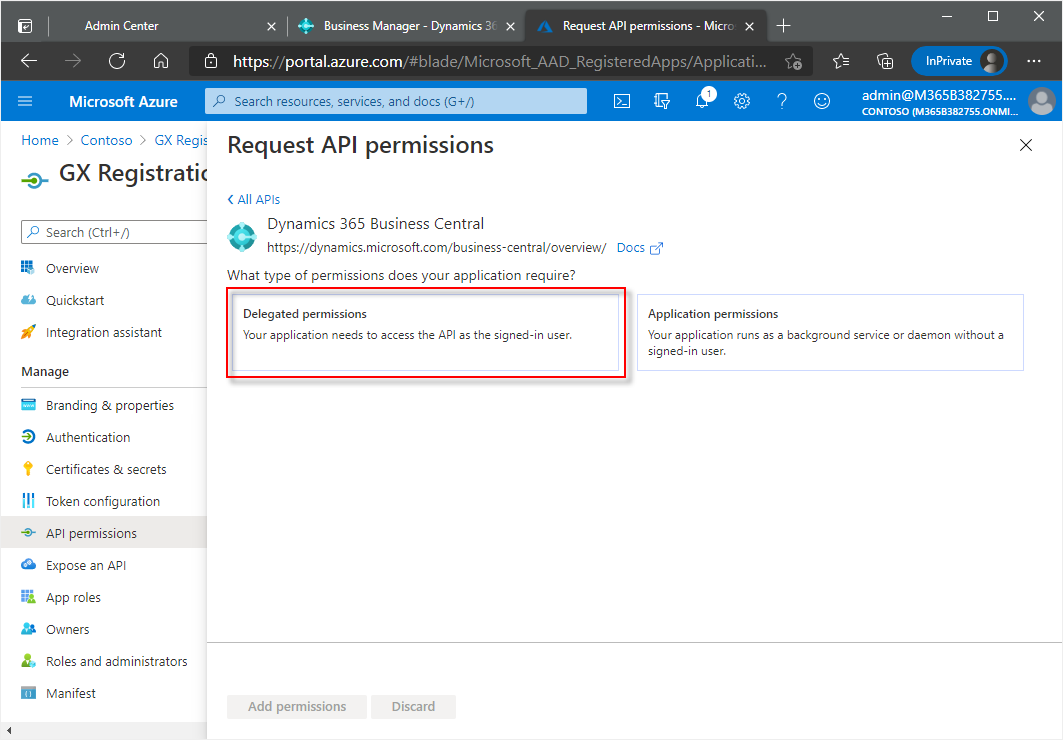

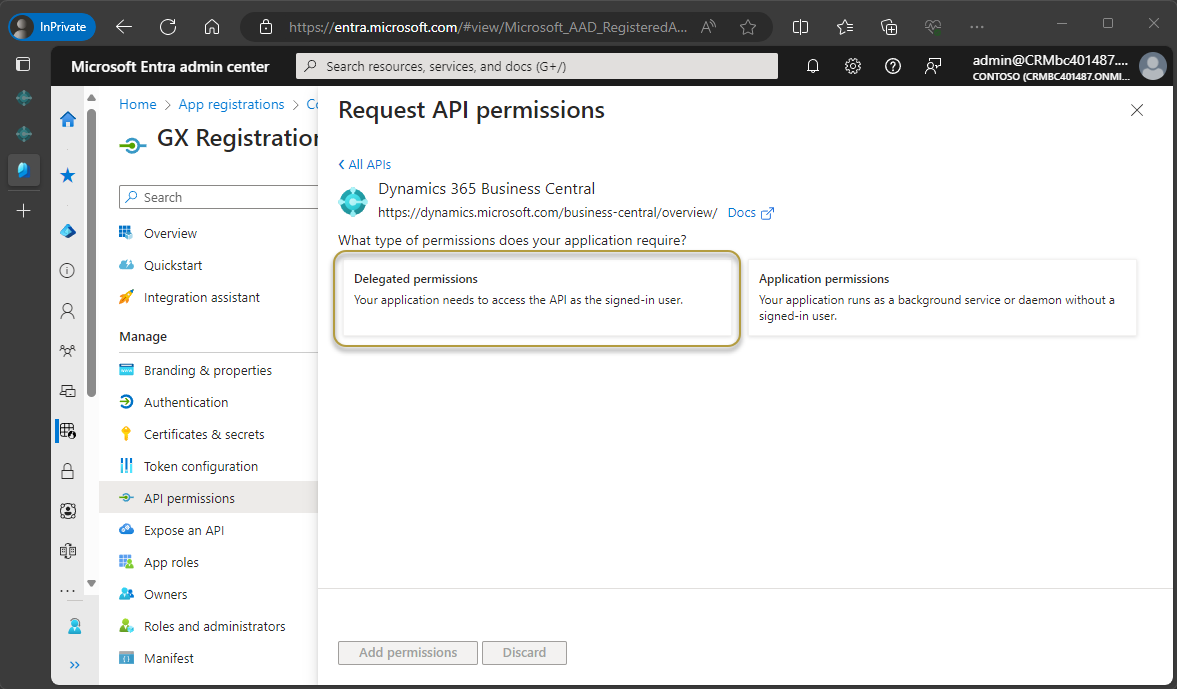

Wählen Sie im nächsten Fenster die Kachel Delegated permissions.

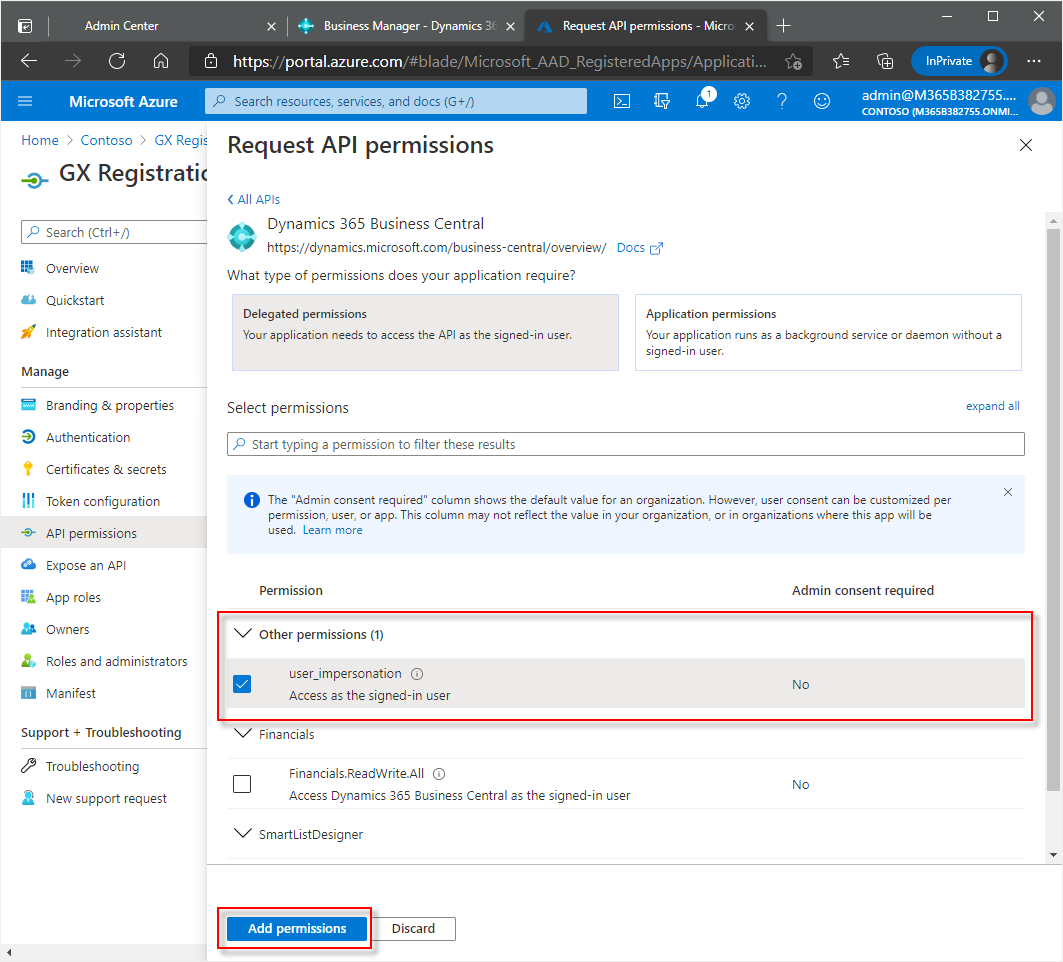

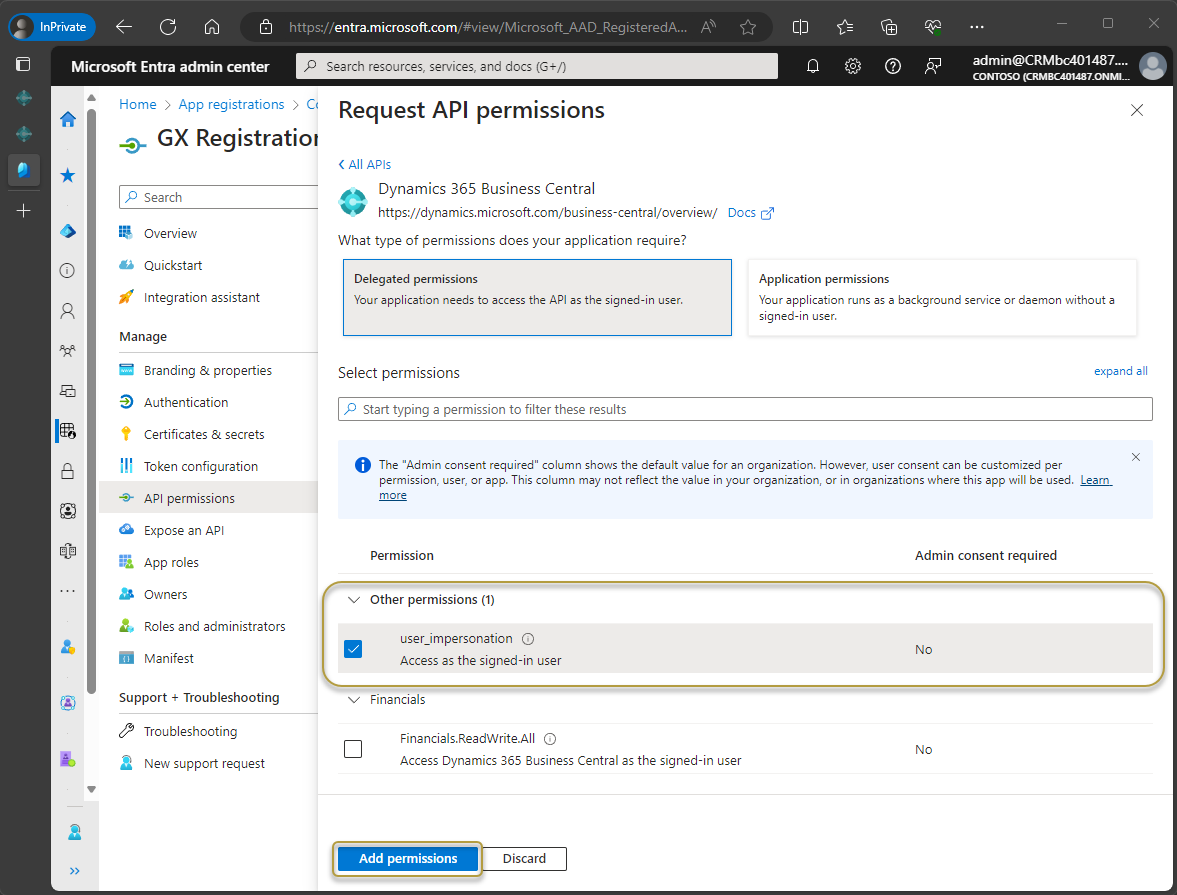

Aktivieren Sie im Abschnitt Select permissions unter Other permissions das Kontrollkästchen für user_impersonation.

Wählen Sie die Schaltfläche Add permissions.

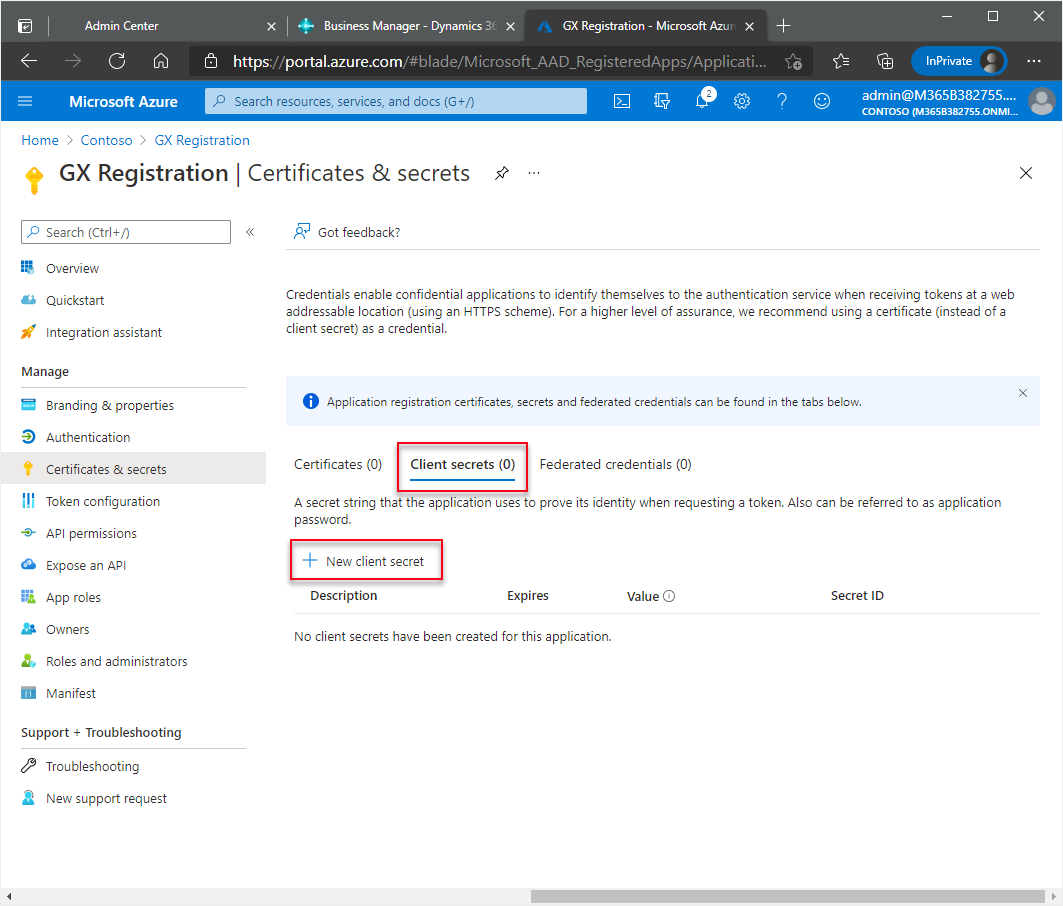

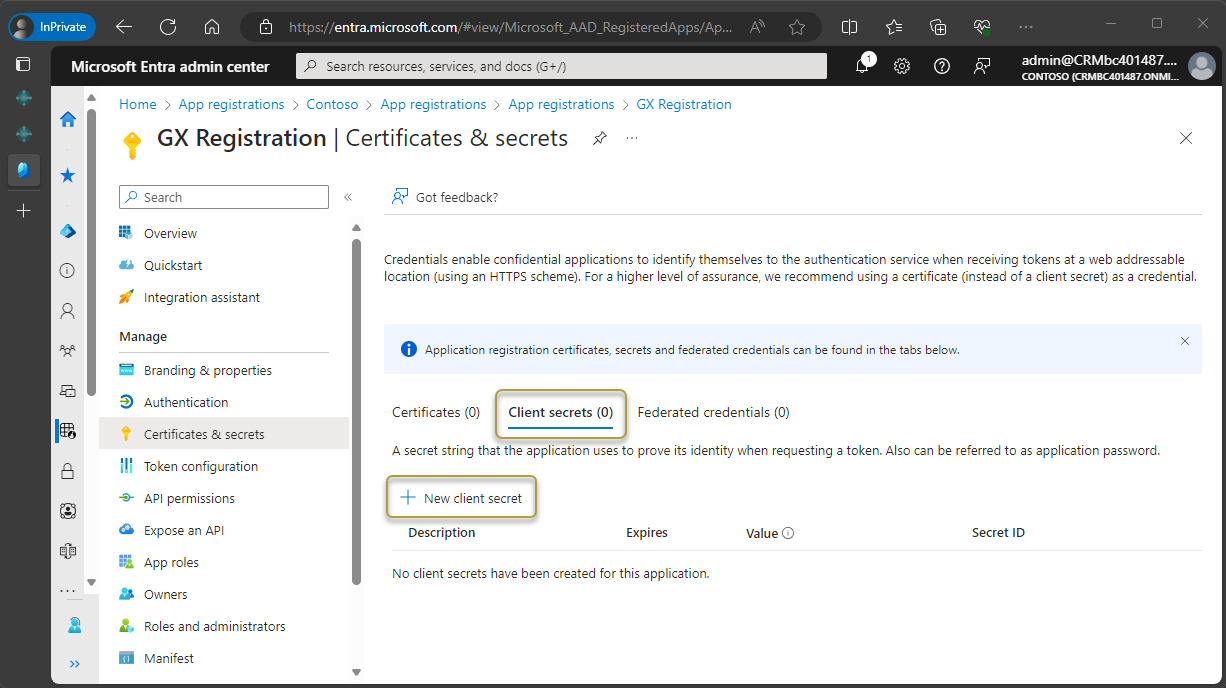

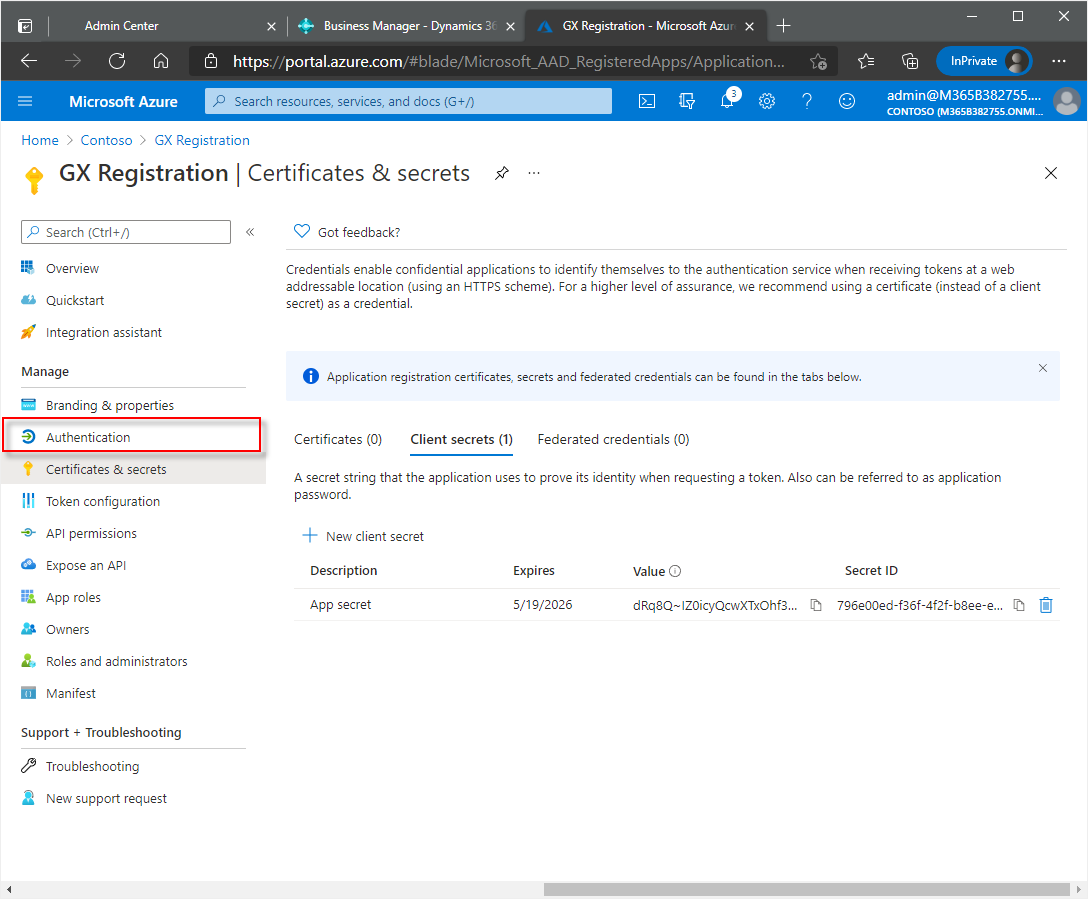

Wählen Sie im Navigationsbereich Certificates & secrets.

Das Fenster Certificates & secrets wird geöffnet. Wählen Sie im Abschnitt Client secrets die Option New client secret.

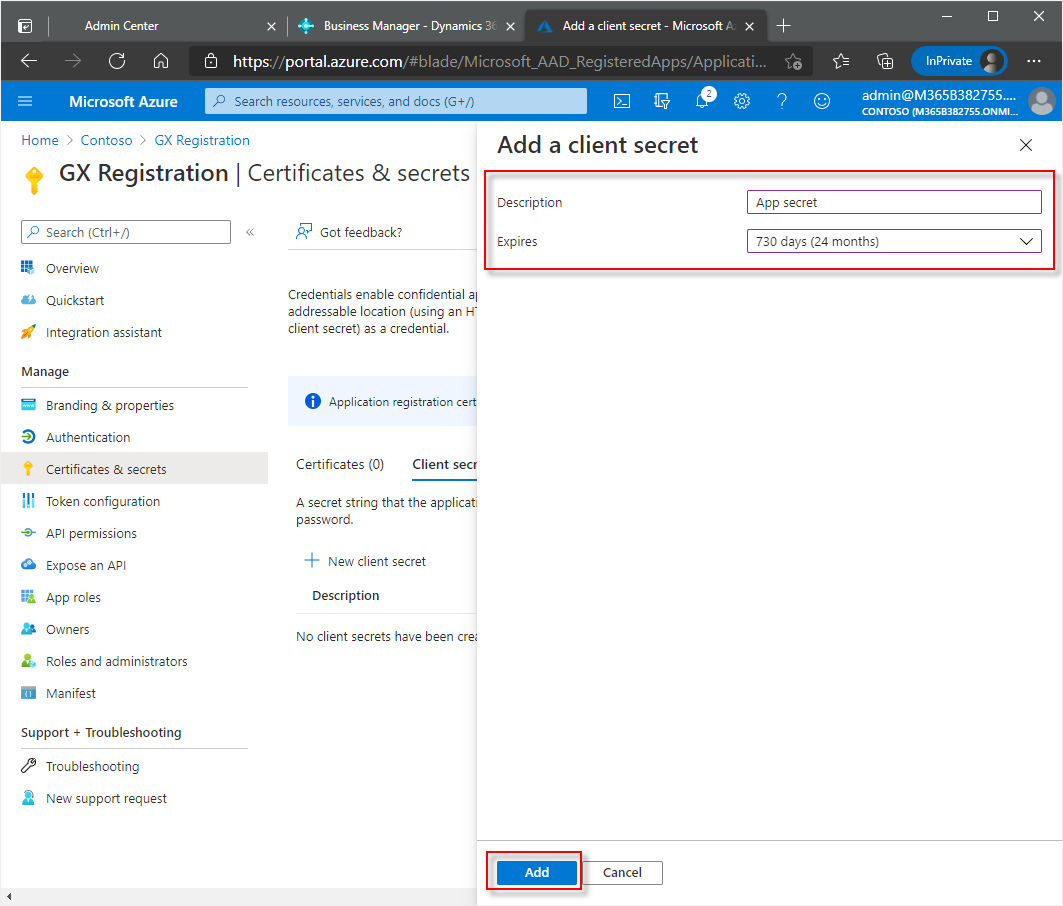

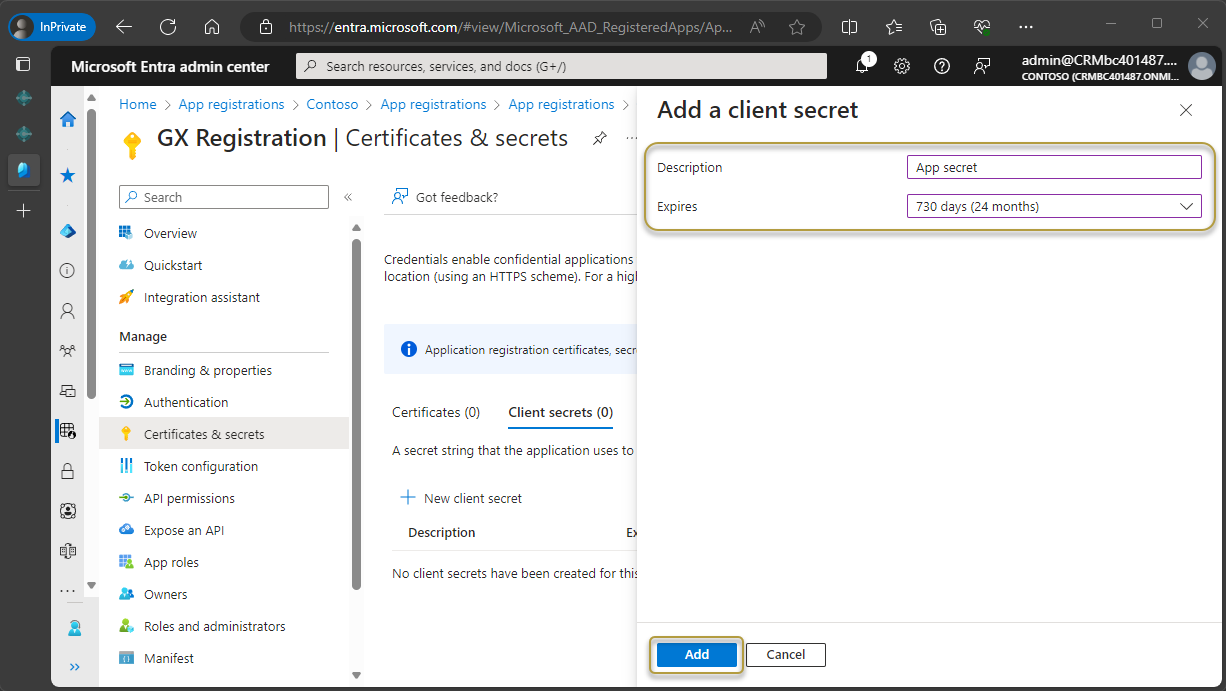

Geben Sie eine Beschreibung ein, z. B. App secret.

Legen Sie die Gültigkeitsdauer des Client-Geheimnisses fest. Der längste mögliche Zeitraum beträgt zwei Jahre ab dem aktuellen Datum.

Wählen Sie die Schaltfläche Add aus.

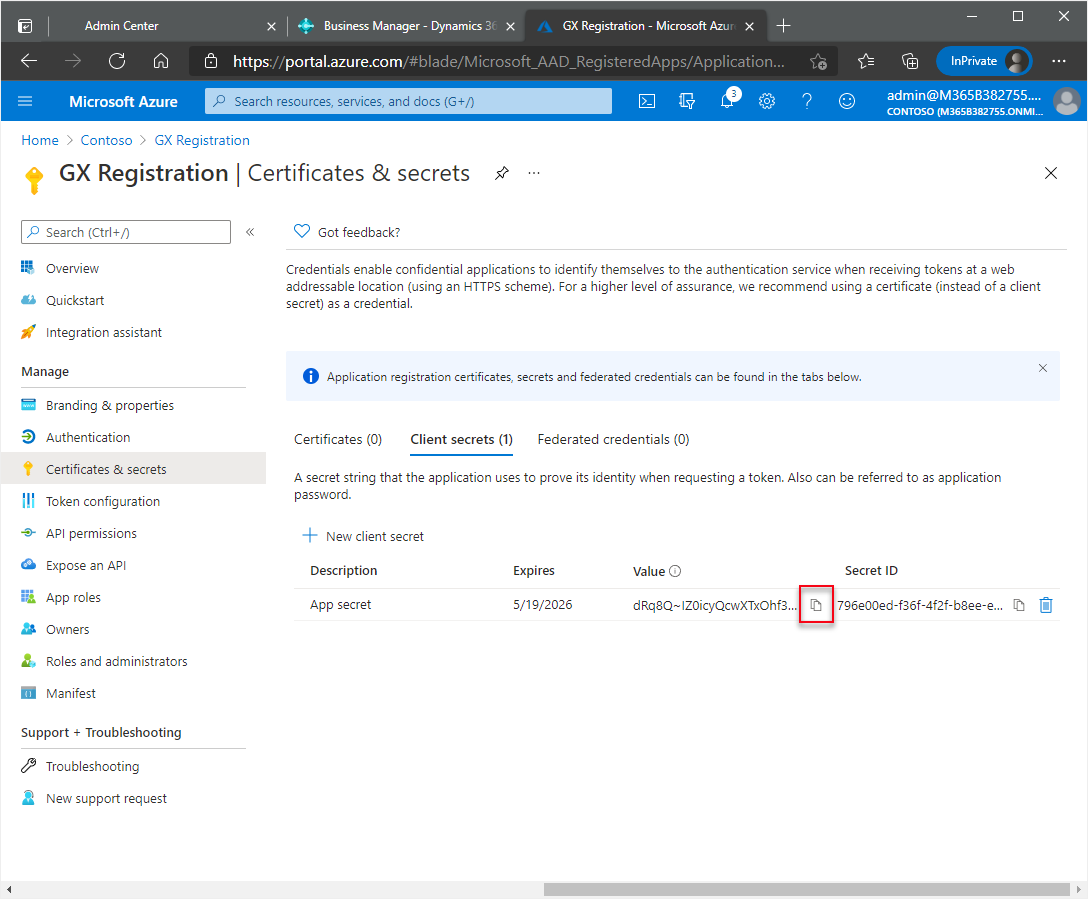

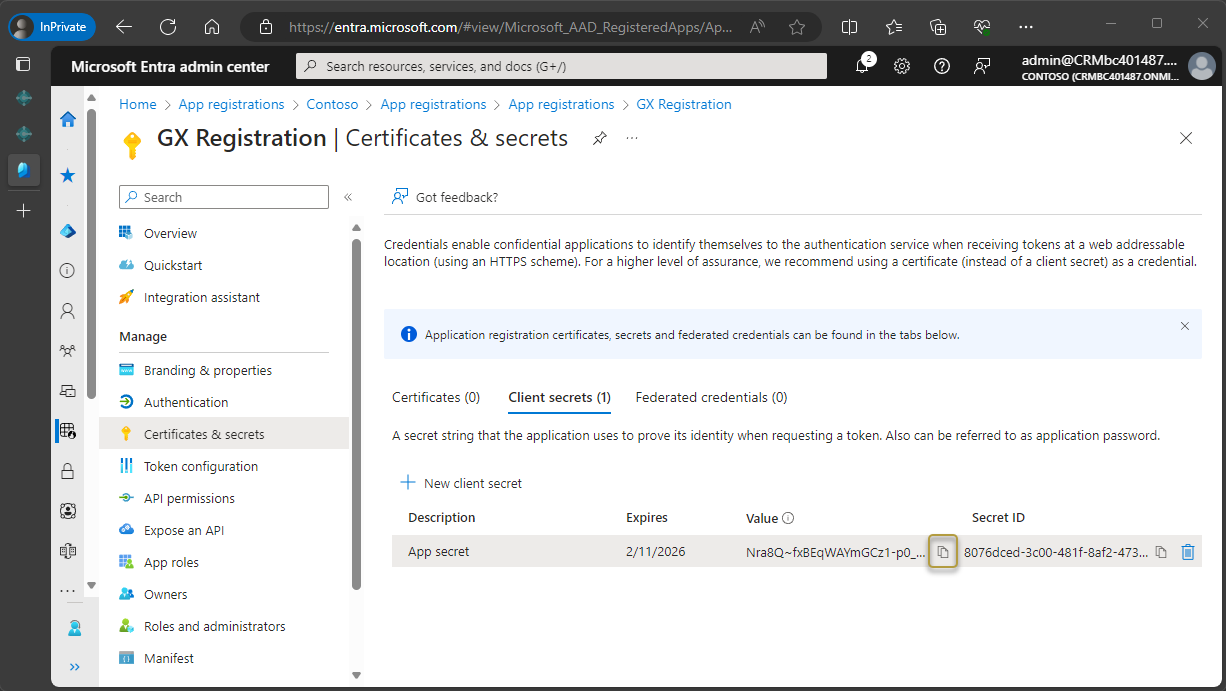

Wählen Sie am Ende des Feldes Value das Symbol

und fügen Sie den Schlüssel an der gleichen Stelle ein wie die IDs in Schritt 11.

und fügen Sie den Schlüssel an der gleichen Stelle ein wie die IDs in Schritt 11.

Important

Kopieren Sie den geheimen Clientschlüssel, sobald er angezeigt wird, und fügen Sie ihn an einem sicheren Ort ein. Er wird nach der Erstellung nicht noch einmal angezeigt.

Bevor Sie zum nächsten Schritt übergehen, VERGEWISSERN Sie sich, dass Sie den Clientschlüssel kopiert und an einem sicheren Ort gespeichert haben.

Nun müssen Sie die Weiterleitungs-URL eingeben, die eine Business Central-URL ist.

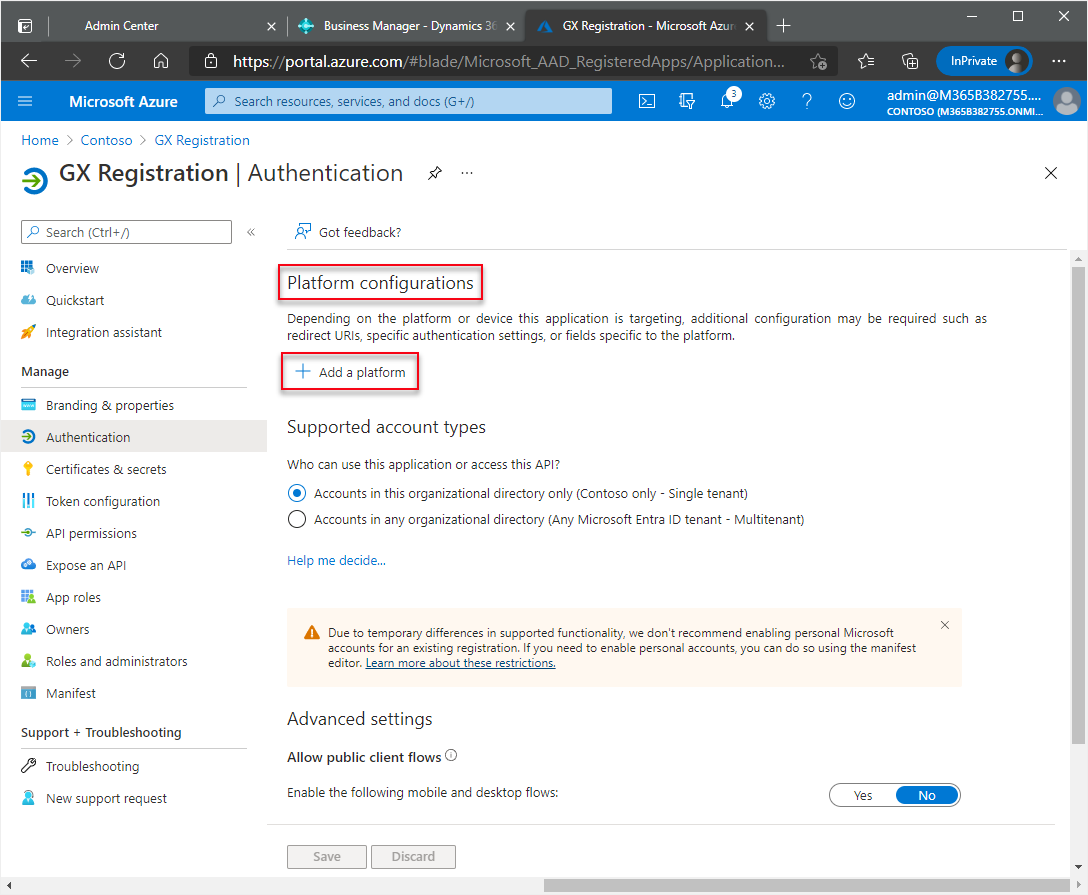

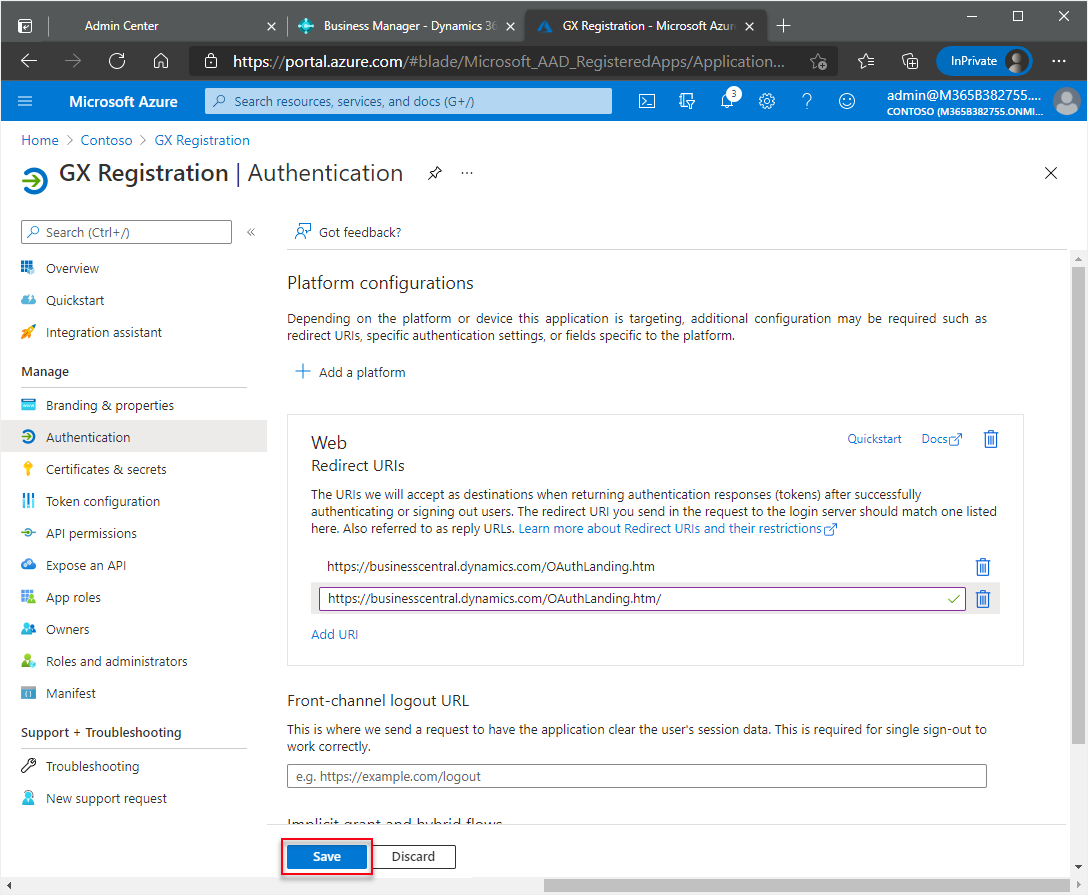

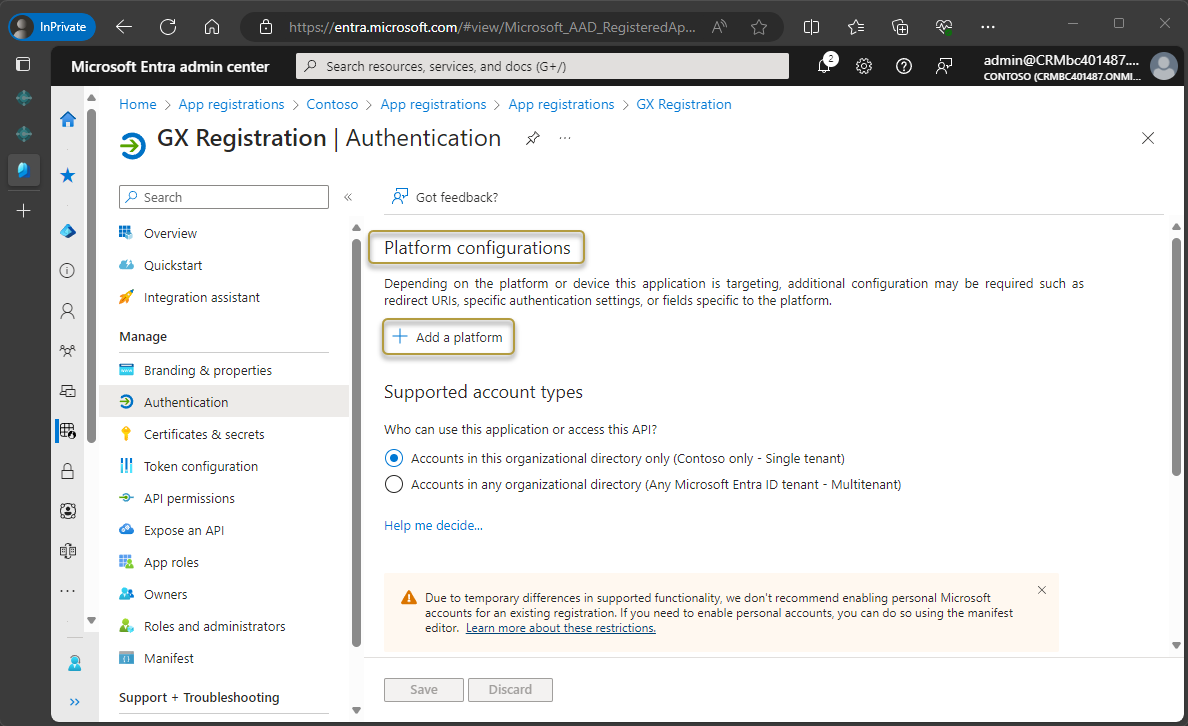

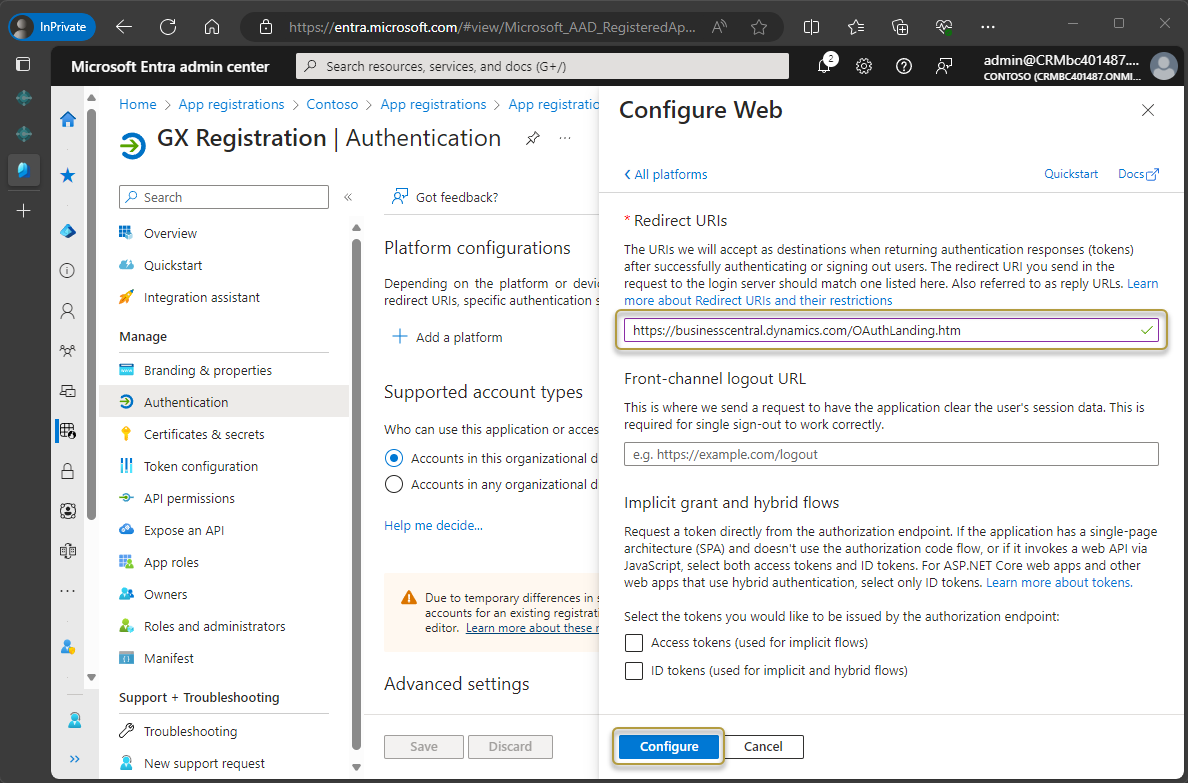

Wählen Sie Authentication in der Navigationsleiste.

Wählen Sie im Fenster Authentication unter Platform configurations die Option Add a platform.

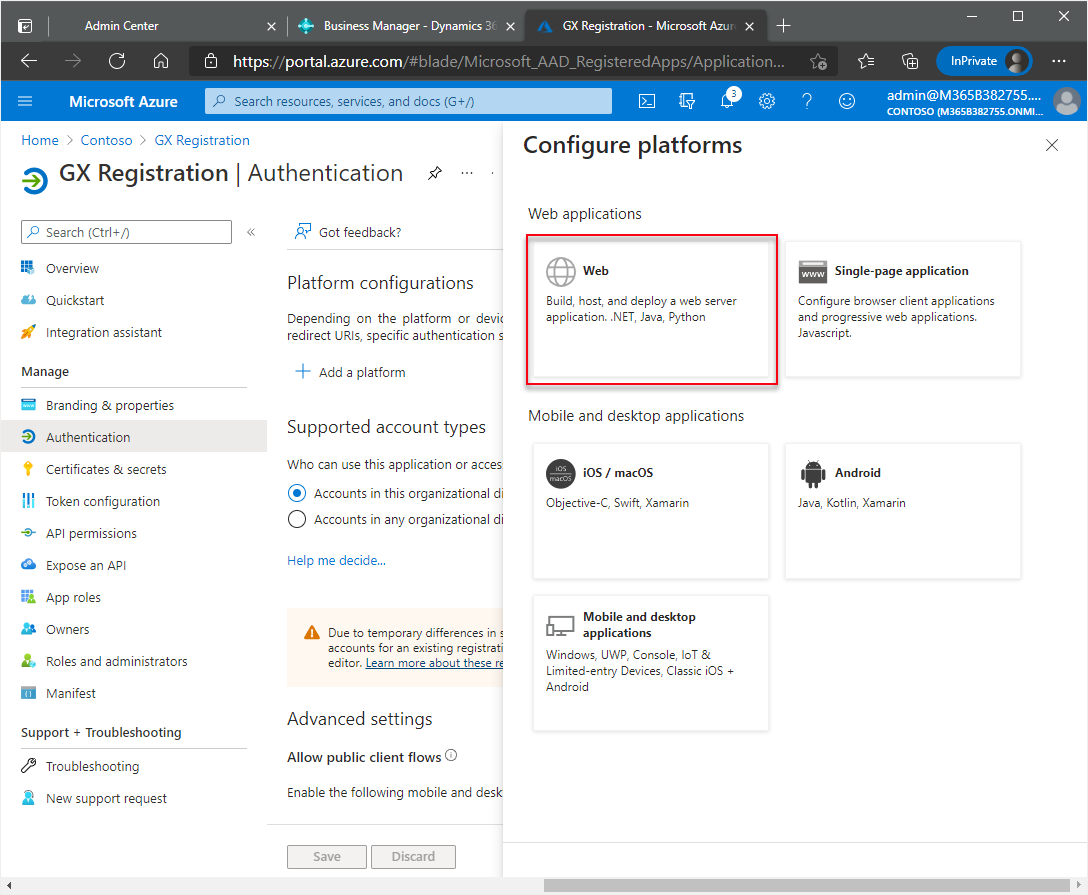

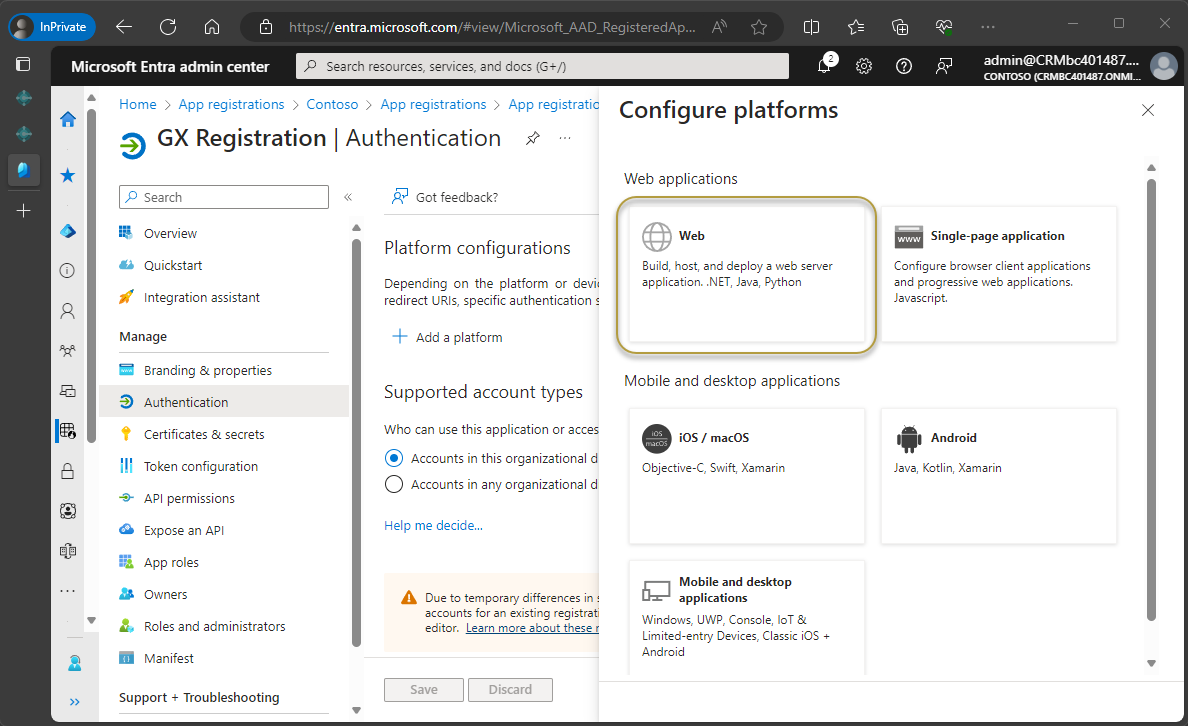

Wählen Sie im Fenster Configure platforms die Kachel Web.

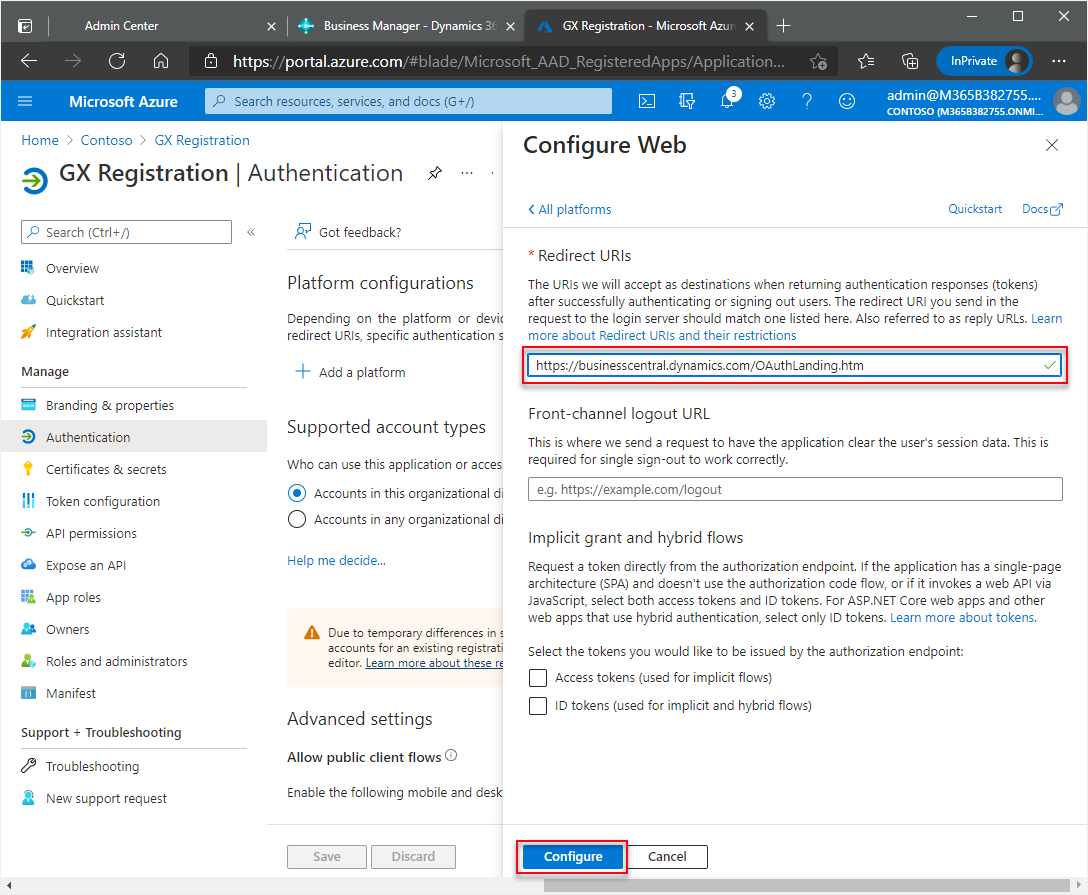

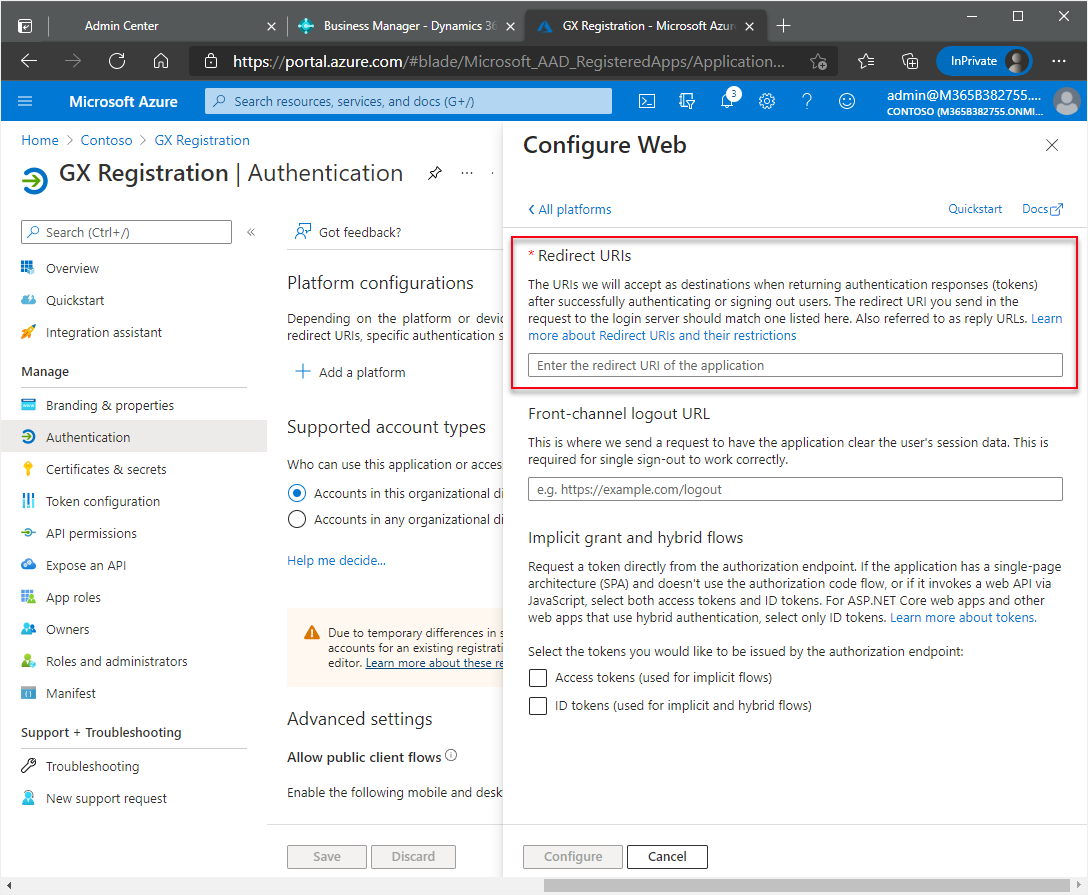

Im Abschnitt Redirect URIs geben Sie diese URL für SaaS-Umgebungen ein:

https://businesscentral.dynamics.com/OAuthLanding.htmoderhttp[s]://<hostname>/<instance>/OAuthLanding.htmfür lokale Umgebungen. Stellen Sie sicher, dassOAuthLandinggemäß dieser Syntax geschrieben wird.

Nachdem Sie die URL eingegeben haben, wählen Sie die Schaltfläche Configure.

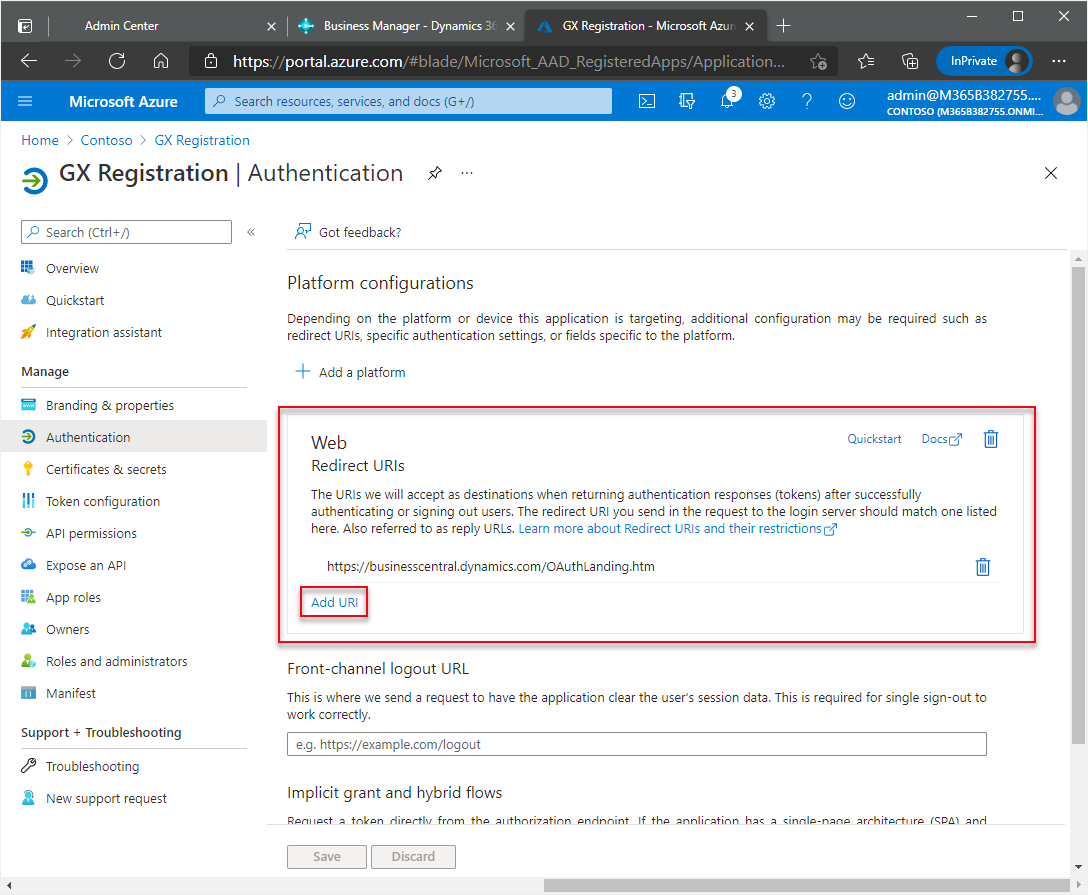

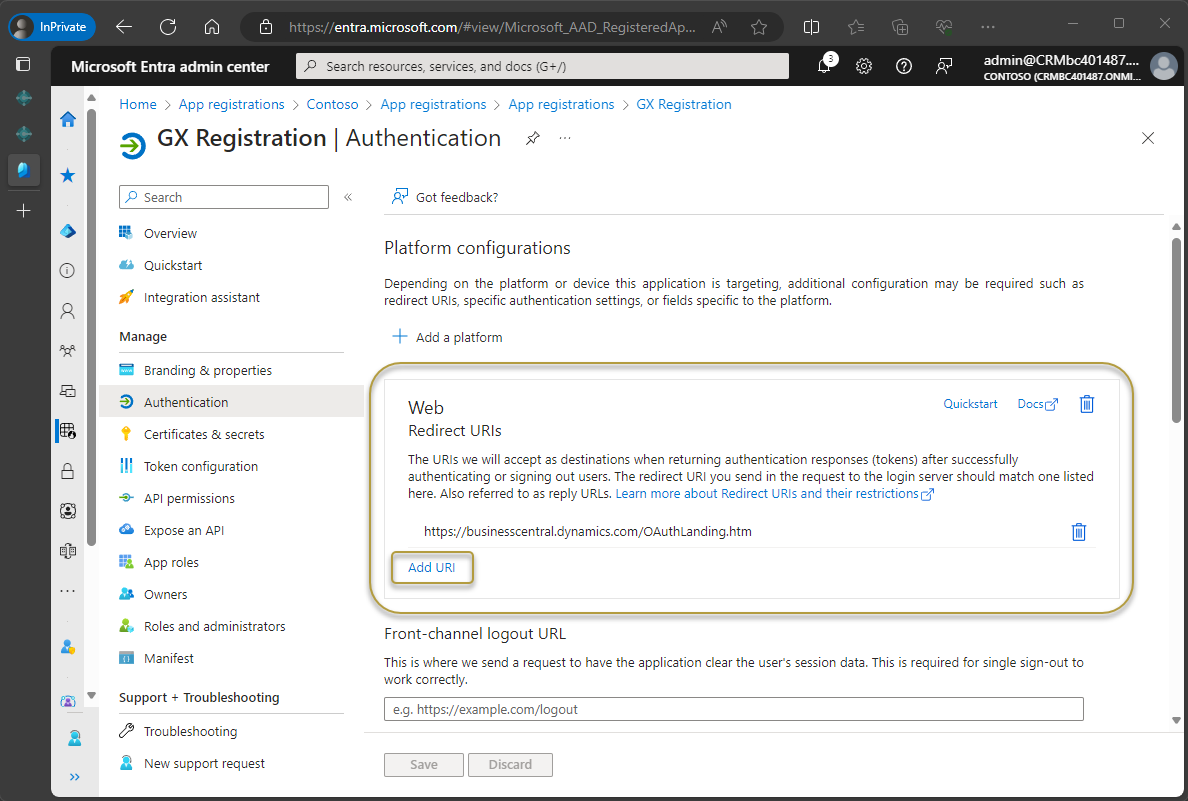

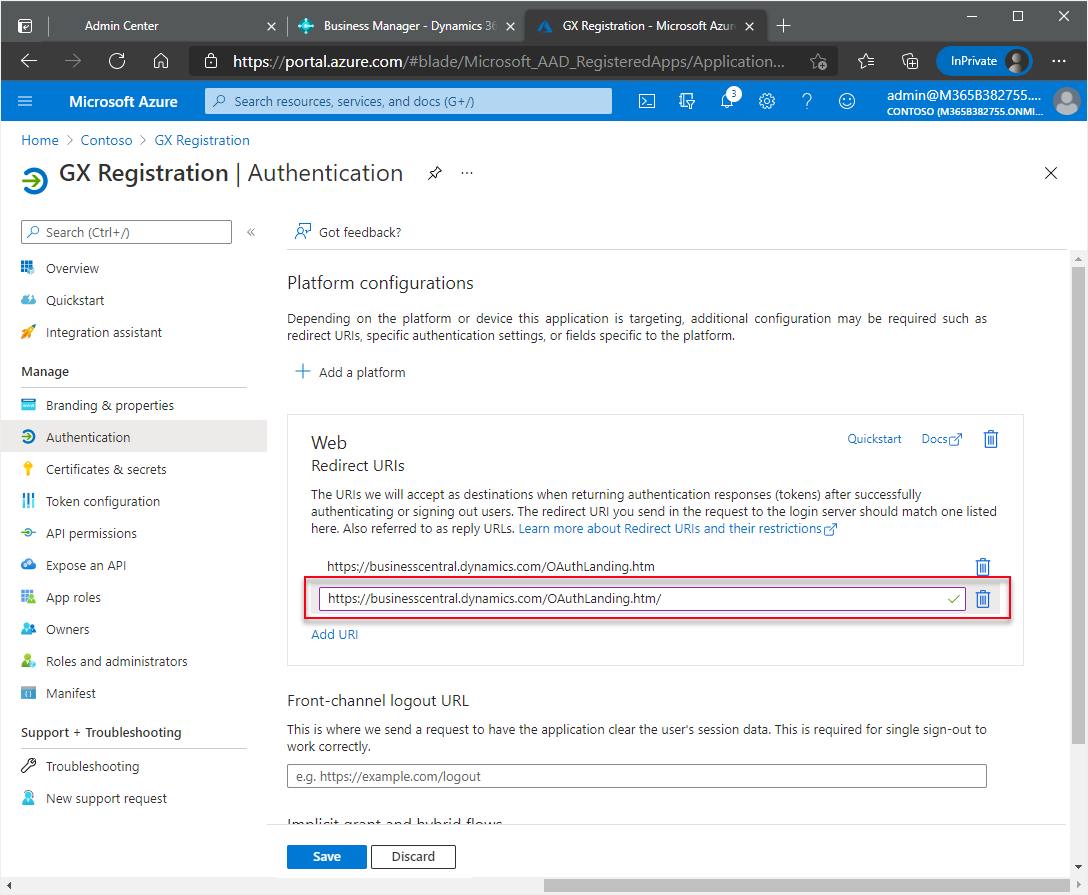

Wählen Sie im Abschnitt Web die Option Add URI.

Geben Sie in das neue Feld dieselbe URL wie oben ein, fügen Sie jedoch am Ende einen Schrägstrich hinzu:

https://businesscentral.dynamics.com/OAuthLanding.htm/für SaaS-Umgebungen oderhttp[s]://<hostname>/<instance>/OAuthLanding.htm/für lokale Umgebungen. Stellen Sie sicher, dassOAuthLandinggemäß dieser Syntax geschrieben wird.

Note

Der Schrägstrich ist im Internet optional, aber nicht für die Weiterleitungs-URL. Wenn der Schrägstrich nicht korrekt eingegeben wird, wird später eine Fehlermeldung angezeigt, so dass hier beide eingegeben werden, um den Fehler zu vermeiden.

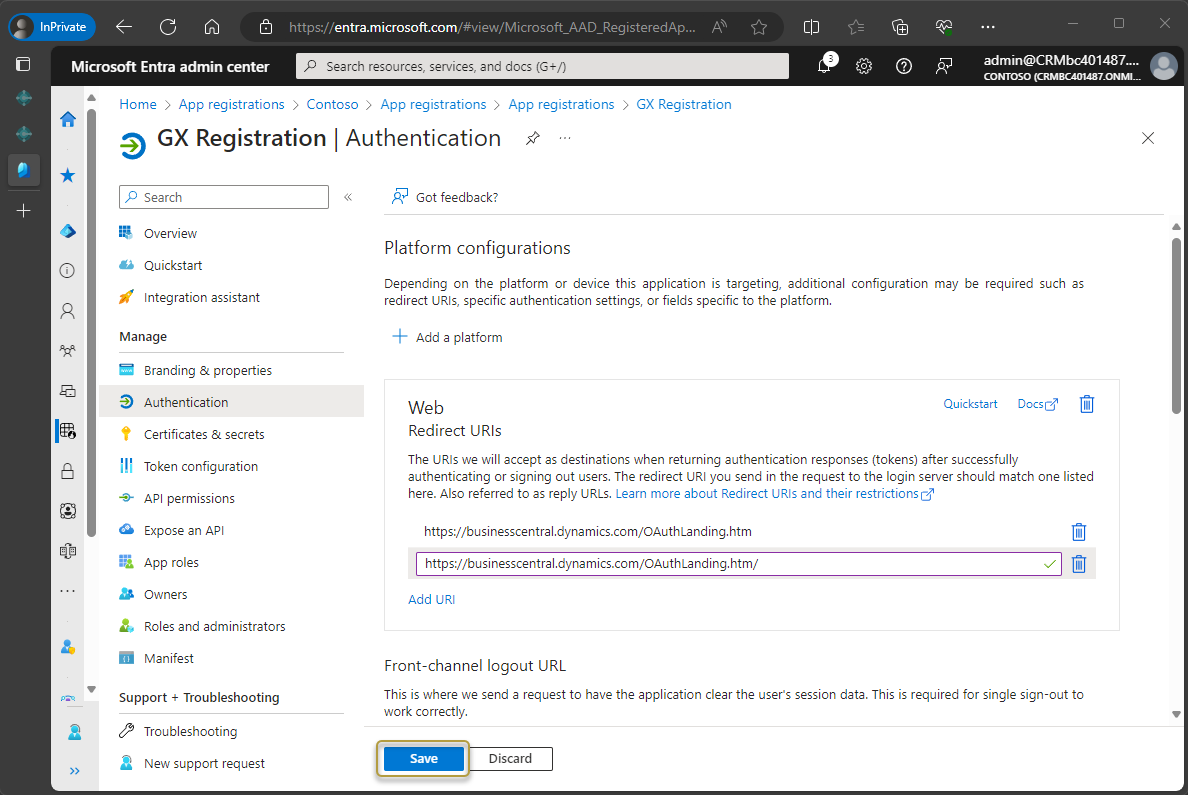

Wählen Sie die Aktion Save.

Der App-Registrierungsvorgang ist abgeschlossen.

Zusammenstellen der Authentifizierungs-URLs

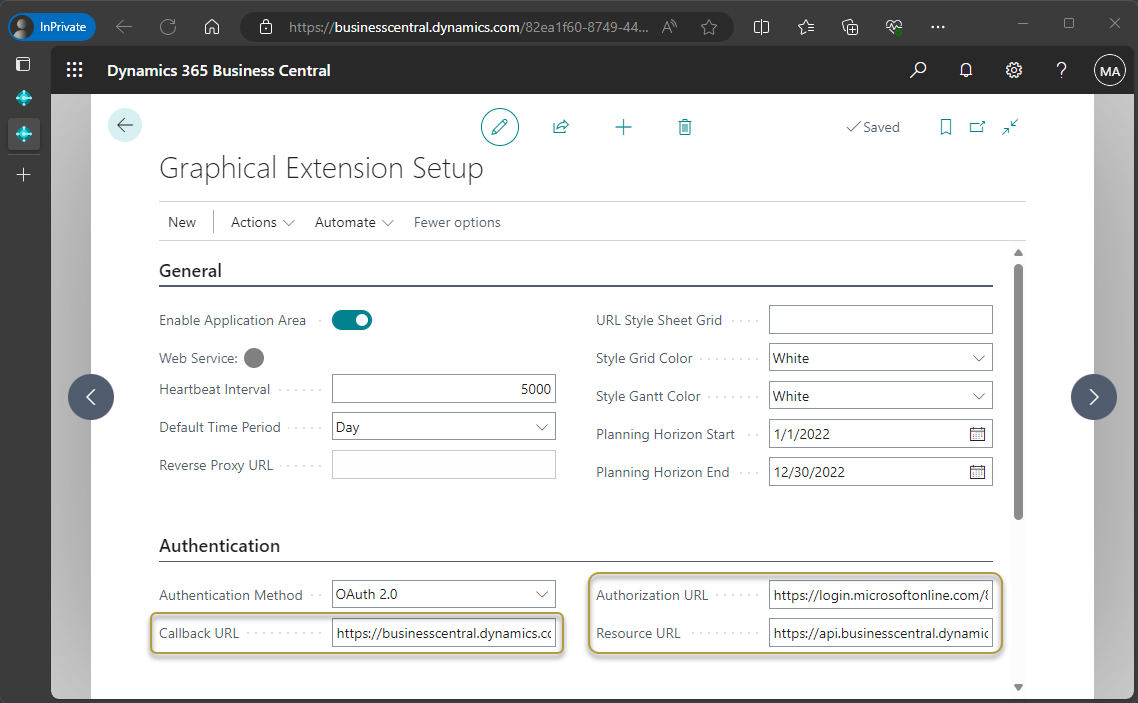

Die folgenden URLs werden auf der Seite Grafische Erweiterung Erweiterung in Business Central hinzugefügt:

- Rückruf-URL (Callback URL) –

https://businesscentral.dynamics.com/OAuthLanding.htmfür SaaS-Umgebungen oderhttp[s]://<hostname>/<instance>/OAuthLanding.htm/für lokale Umgebungen - Autorisierungs-URL (Authorization URL) –

https://login.microsoftonline.com/<Ihre-Tenant ID>/oauth2/v2.0/authorize - Ressourcen-URL (Resource URL) –

https://api.businesscentral.dynamics.com

Sie müssen den Platzhalter <Ihre Tenant-ID> in der URL durch die Directory (tenant) ID ersetzen, die Sie in Schritt 10 oder 11 oben gespeichert haben, abhängig von der Umgebung, die Sie verwenden. Es kann hilfreich sein, die URL an der gleichen Stelle einzufügen und die Platzhalter mit der Tenant-ID zu aktualisieren, bevor Sie den nächsten Abschnitt beginnen.

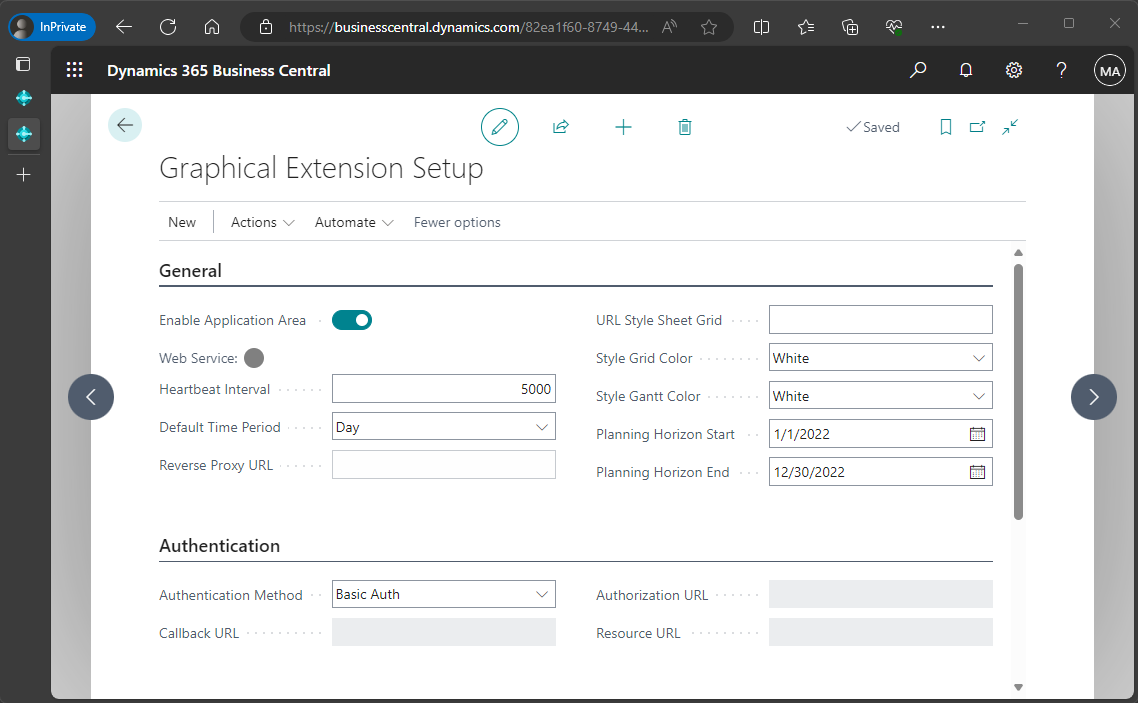

So aktualisieren Sie OAuth 2.0 Informationen in Business Central

Öffnen Sie Microsoft Dynamics 365 Business Central.

Wählen Sie das Symbol

aus, geben Sie Grafische Erweiterung Einrichtung ein und wählen Sie dann den entsprechenden Link.

aus, geben Sie Grafische Erweiterung Einrichtung ein und wählen Sie dann den entsprechenden Link.

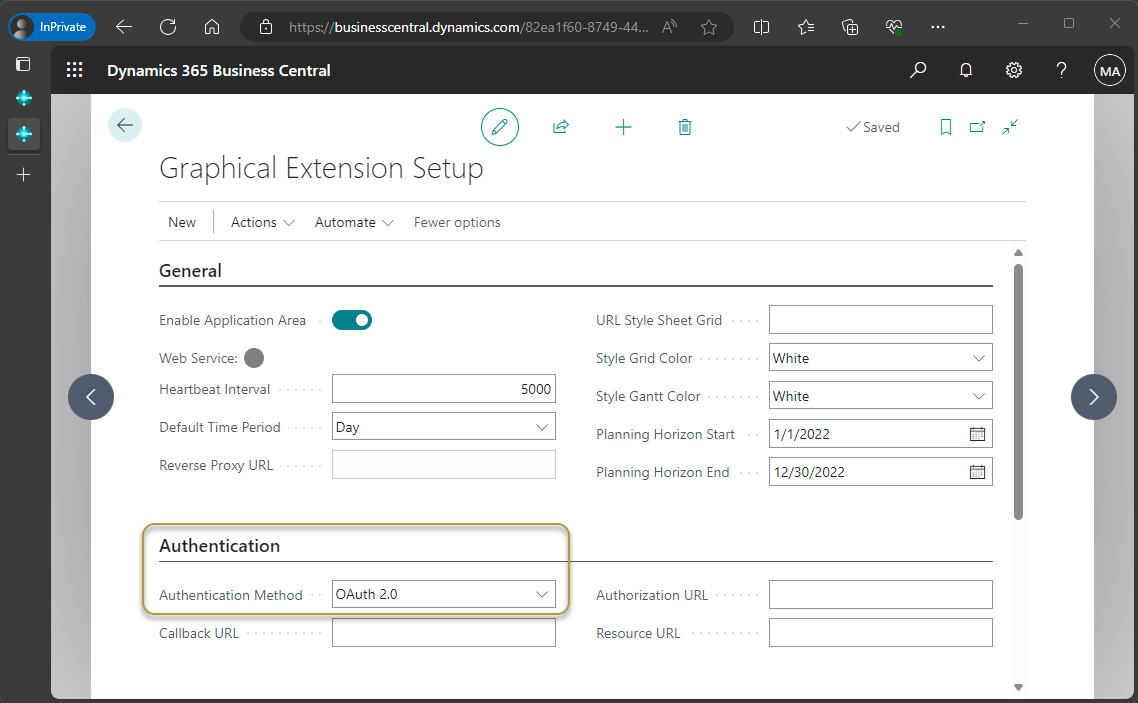

Wählen Sie auf der Registerkarte Authentifizierung (Authentication) im Feld Authentifizierungsmethode (Authentication Method) OAuth 2.0.

Fügen Sie in das Feld Rückruf-URL die folgende URL ein:

https://businesscentral.dynamics.com/OAuthLanding.htmfür SaaS-Umgebungen oderhttp[s]://<hostname>/<instance>/OAuthLanding.htm/für lokale Umgebungen.Fügen Sie in das Feld Autorisierungs-URL die URL ein, indem Sie Ihre Tenant-ID in den Platzhalter einsetzen:

https://login.microsoftonline.com/<Ihre Tenant-ID>/oauth2/v2.0/authorizeFügen Sie in das Feld Ressourcen-URL die folgende URL ein:

https://api.businesscentral.dynamics.com

In lokalen Umgebungen geben Sie im Inforegister Allgemein im Feld Reverse Proxy URL ein:

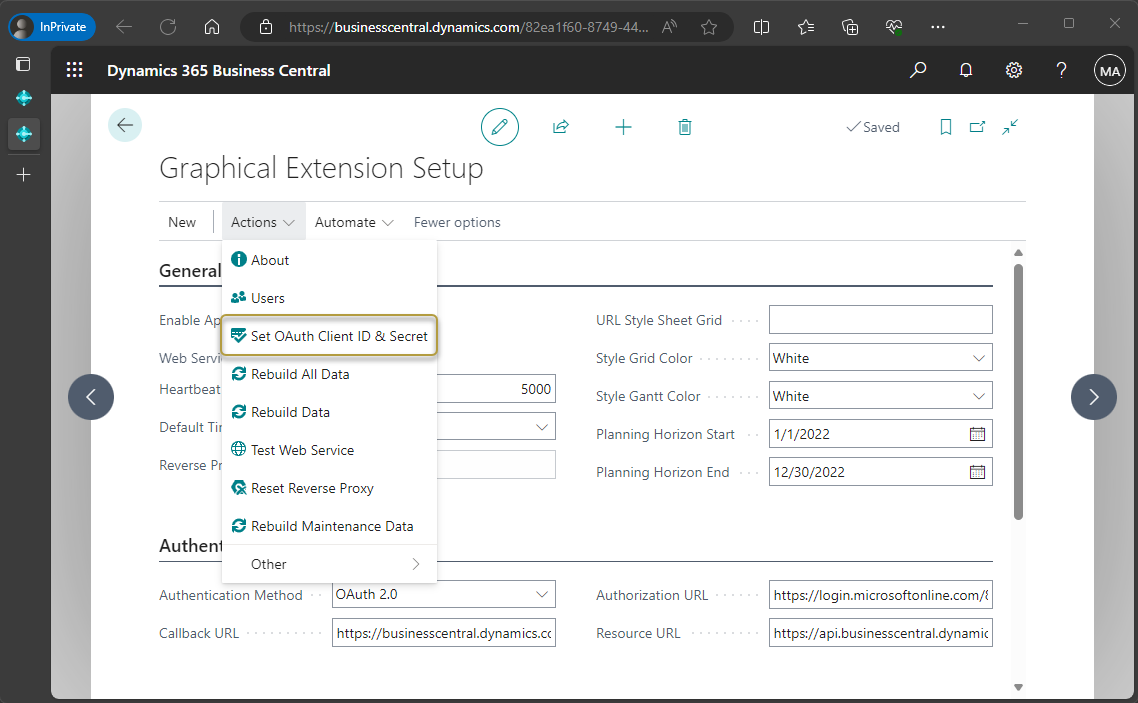

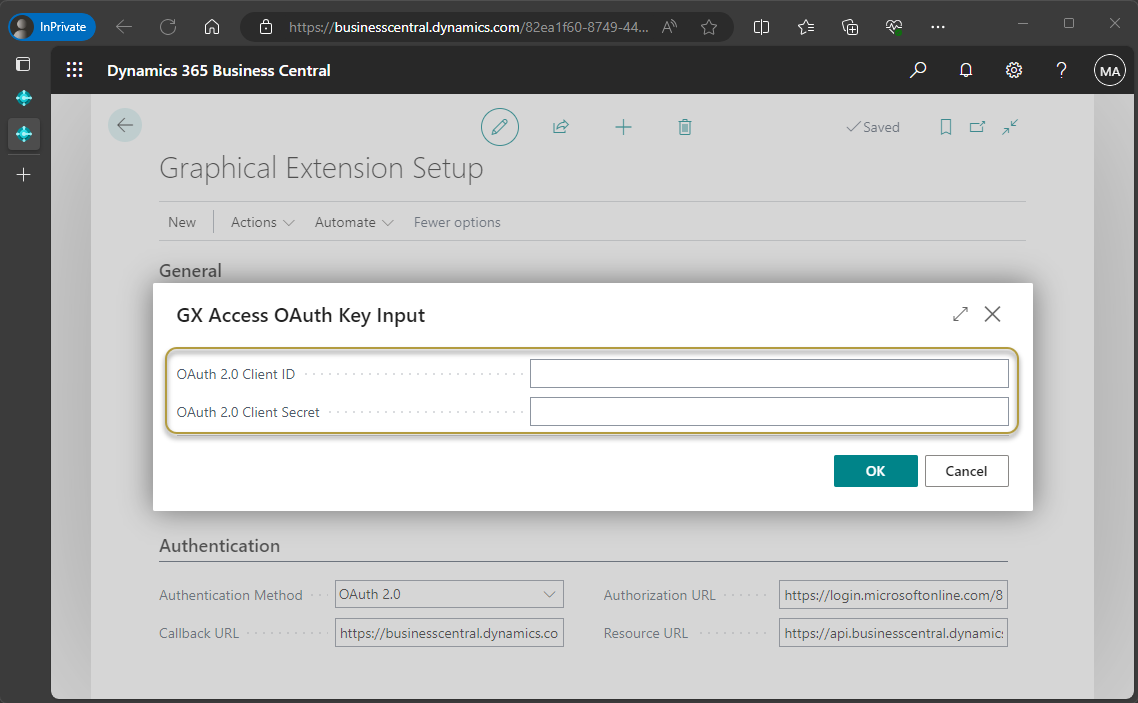

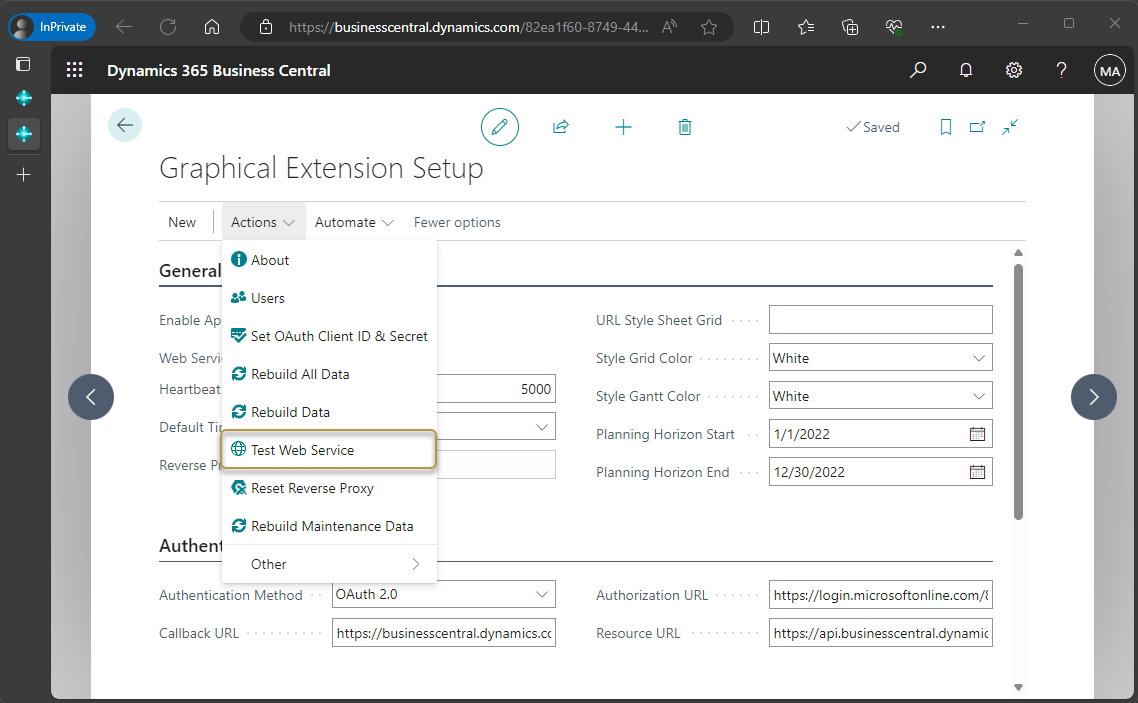

http[s]://<hostname:port>/<instance>, um die URL des OData-Dienstes anzugeben. Sie finden den OData-Pfad auf der Seite Webdienste.Wählen Sie im Menü Aktionen (Actions) die Aktion OAuth-Client-ID & Schlüssel festlegen (Set OAuth Client ID & Secret).

Damit wird Business Central mitgeteilt, wo die Authentifizierung zu finden ist.

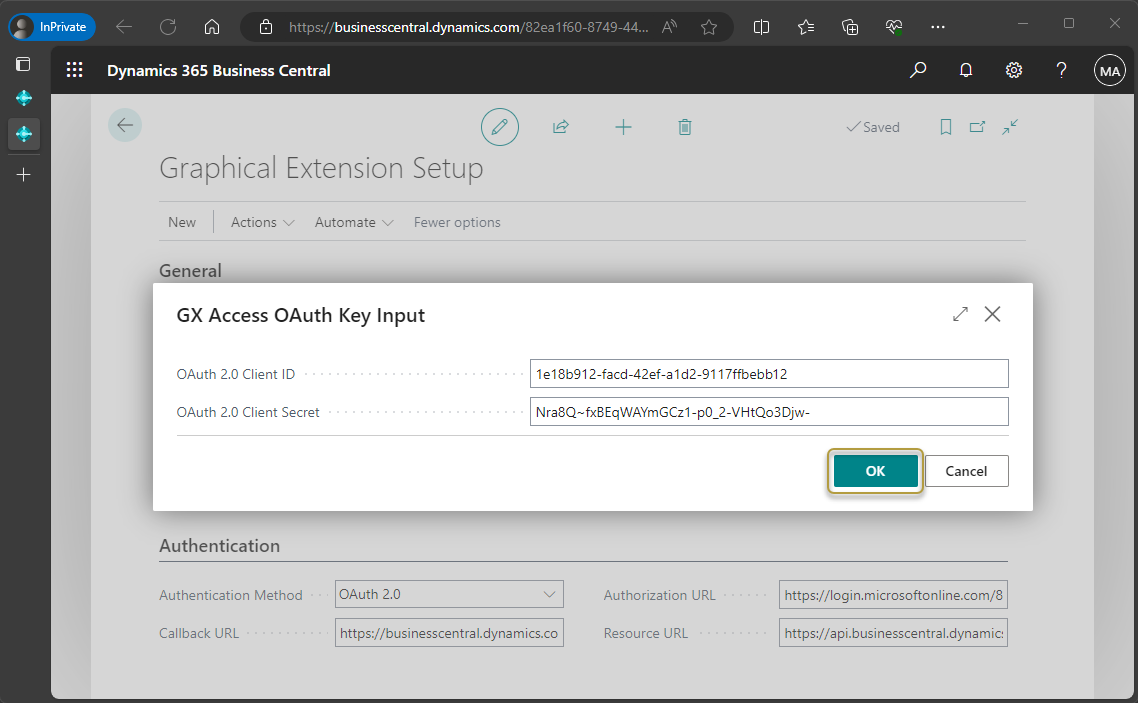

Geben Sie in das Feld OAuth 2.0 Client ID die Anwendungs-(Client-)ID ein, die in Schritt 10 des Microsoft Entra Admin Centers oder in Schritt 11 im Azure Portal unter So richten Sie eine App-Registrierung ein gespeichert wurde.

Geben Sie in das Feld OAuth 2.0 Client Secret das Client Secret ein, das in Schritt 22 des Microsoft Entra Admin Centers oder in Schritt 23 im Azure Portal unter So richten Sie eine App-Registrierung ein gespeichert wurde.

Wählen Sie die Schaltfläche OK aus.

So überprüfen Sie, ob die Authentifizierung erfolgreich eingerichtet wurde

Wählen Sie im Menü Aktionen (Actions) die Aktion Webdienst testen (Test Web Service).

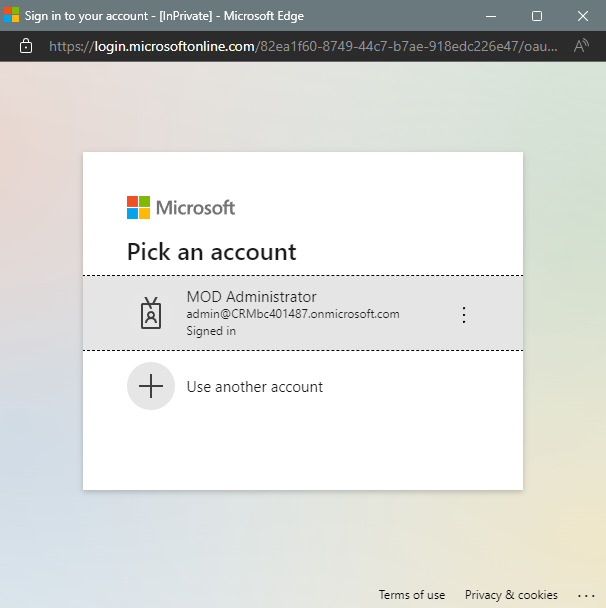

Eine Anmeldeseite für ein Microsoft-Konto wird geöffnet. Wählen Sie das Konto, bei dem Sie sich anmelden möchten.

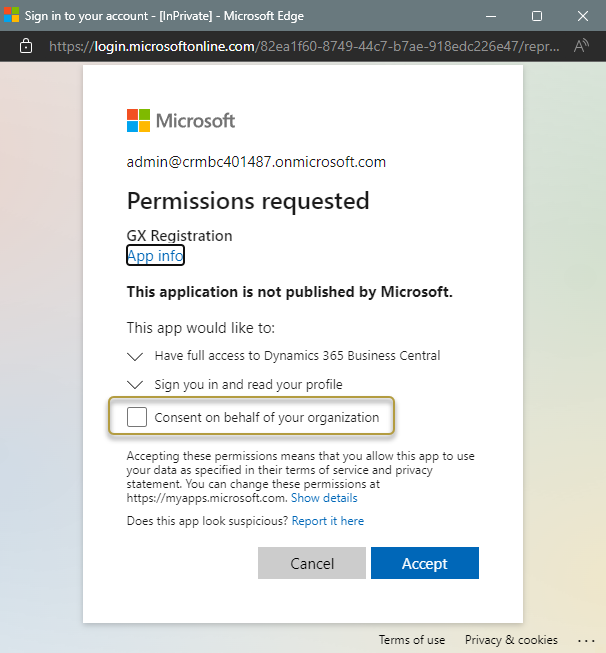

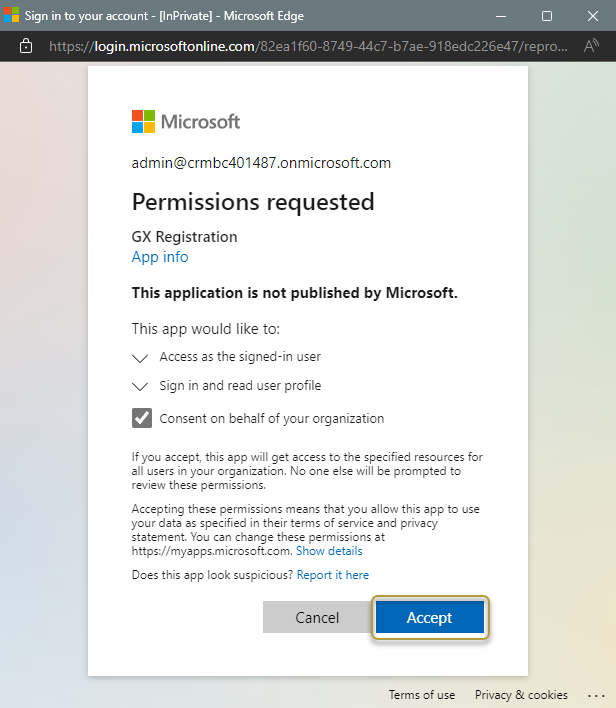

Es öffnet sich ein neues Browserfenster. Aktivieren Sie im Fenster Permissions requested das Kontrollkästchen Consent on behalf of your organization.

Important

Nur ein Domänenadministrator kann die Erlaubnis erteilen und genehmigen.

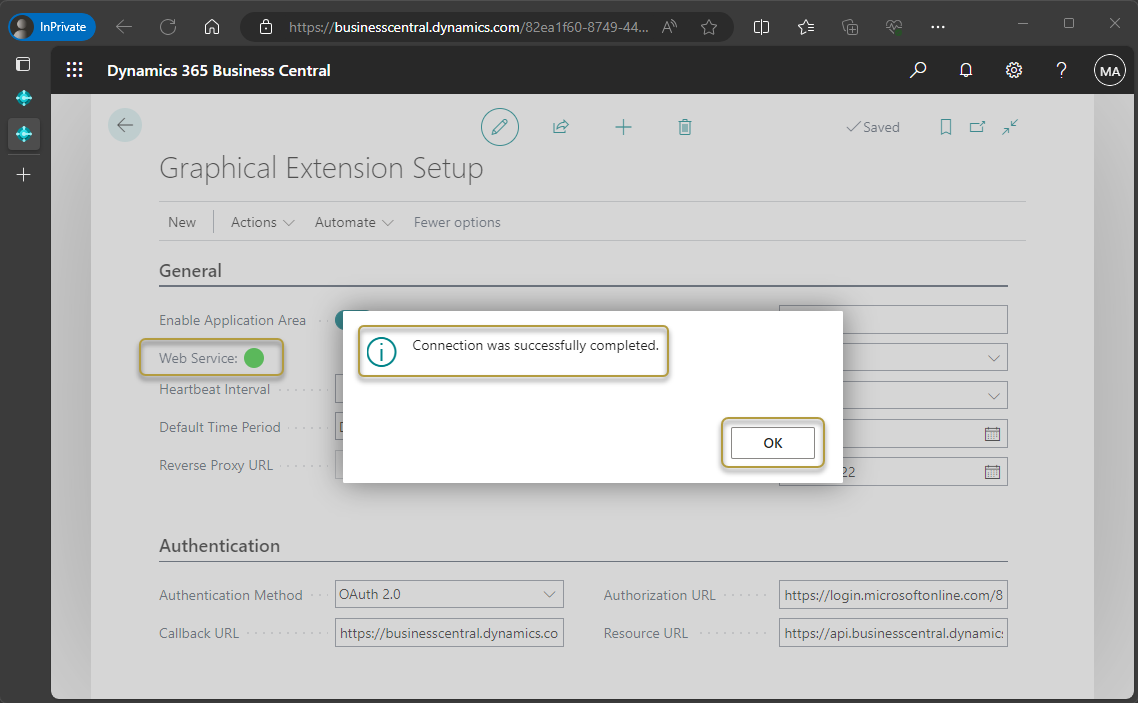

Der Browser wird geschlossen, und wenn die Einrichtung erfolgreich war, wird eine Bestätigungsmeldung angezeigt und das Symbol im Feld Webdienst (Web Service) auf der Registerkarte Allgemein (General) ist grün.

Wählen Sie die Schaltfläche OK, um die Meldung zu schließen.

Wenn der Test fehlgeschlagen ist, wird eine Meldung angezeigt und das Symbol Webdienst (Web Service) ist rot. Sie müssen die in diesem Artikel aufgeführten Schritte wiederholen, um festzustellen, was möglicherweise übersehen wurde, um eine erfolgreiche Einrichtung zu verhindern.

Feedback

Senden Sie Feedback für diese Seite. (Beachten Sie, dass diese Umfrage auf Englisch ist.)